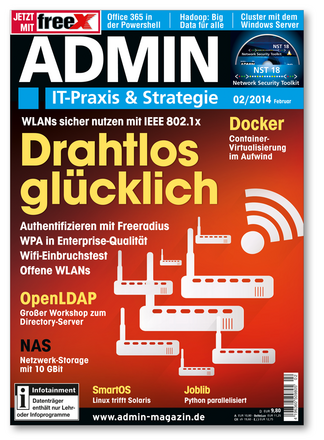

02/2014: WLAN-Sicherheit

Drahtlose Netzwerke sind überall: Zu Hause, im Café und in der Firma. Im Gegensatz zu Kabelnetzen verliert der Admin bei WLANs allerdings schnell die Kontrolle über die Clients. Wer darf ins Netz, was ist erlaubt und wie wehrt man Einbruchsversuche ab?

Weitere Themen:

- IEE802.1X, WPA2-TKIP, MSCHAPV2 & Co. - ein Wegweiser durch den Dschungel

- Enterprise-Authentifizierung mit RADIUS

Weitere Themen:

- IEE802.1X, WPA2-TKIP, MSCHAPV2 & Co. - ein Wegweiser durch den Dschungel

- Enterprise-Authentifizierung mit RADIUS

Ab Donnerstag, den 08. Januar 2014, ist das Heft am Kiosk erhältlich. Oder bestellen Sie es einfach versandkostenfrei in unserem Online-Shop.

Wenn Sie Gefallen am ADMIN-Magazin gefunden haben, werfen Sie doch einen Blick auf unser Nachfolge-Heft, den IT-Administrator .