AD einrichten

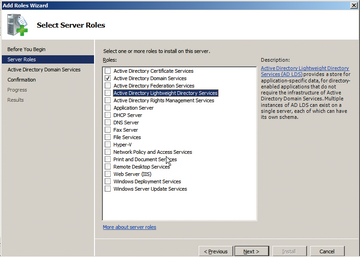

Eine AD-Domäne lässt sich einrichten, indem man einen Domänencontroller aufsetzt. Das geschieht entweder schon bei der Installation des Windows-Servers oder durch Heraufstufen eines gewöhnlichen Member Servers mit dem Tool

»dcpromo.exe«

(

Abbildung 1

). Wurde die Domäne einmal erstellt, lassen sich weder der Server noch die Domäne wieder umbenennen. Das Ändern des Server-Namens funktioniert nur nach dem Herabstufen mit

»dcpromo.exe«

, was bei Windows 2000 stets mit dem Verlust aller aktuellen Einstellungen und Benutzerkonten einherging.

Abbildung 1: Beim Heraufstufen zu einem Domänencontroller hat der Admin die Wahl, ihn als zusätzlichen Domain Controller für einen existierenden AD-Forest zu verwenden oder einen komplett neuen Directory-Tree aufzusetzen.

Abbildung 1: Beim Heraufstufen zu einem Domänencontroller hat der Admin die Wahl, ihn als zusätzlichen Domain Controller für einen existierenden AD-Forest zu verwenden oder einen komplett neuen Directory-Tree aufzusetzen.

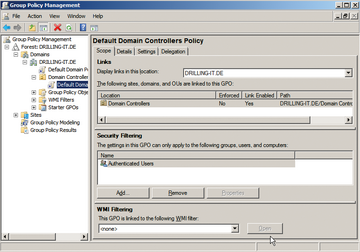

Wer einen neuen Windows Server aufsetzt, kommt durch Auswahl einer Server-Rolle automatisch in den Genuss einer funktionierenden Grundstruktur für das AD. Außerdem unterstützen die Arbeitsplatzbetriebssysteme XP, Vista und 7 die Anmeldung am AD. Übrigens heißt Microsofts Verzeichnisdienst ab Windows Server 2008 offiziell Active Directory Domain Services (ADDS). Serverseitig stehen auf einem aktuellen Windows Server 2008 folgende Rollen im Kontext des Active Directory zur Verfügung ( Abbildung 2 ):

- Active Directory Domain Services (Active Directory Domänen Verzeichnisdienst, ADDS): Die aktuelle Version des ursprünglichen Verzeichnisdienstes AD spielt die zentrale Rolle für Microsofts Domänen- und Ressourcenverwaltung.

- Active Directory Lightweight Directory Services (Active Directory Lightweight Verzeichnisdienst, ADLDS): Eine funktional eingeschränkte Version des ADDS zum Anbinden von Anwendungen oder Diensten, die auf LDAP-konforme Informationen aus dem Verzeichnis angewiesen sind. Diese Rolle wurde erstmals in Windows Server 2003 implementiert, hieß aber dort Active Directory Application Mode (ADAM).

- Active Directory Federation Services (Active Directory Verbunddienste, ADFS): Windows Server 2008 verwendet ADFS zur webbasierten Authentifizierung von Benutzern, die sich außerhalb der ADDS-Infrastruktur befinden.

- Active Directory Rights Management Services (Active Directory Rechteverwaltungsdienste, ADRMS): Die ADRMS stellen kryptografische Methoden zum Schutz der AD-Ressourcen zur Verfügung.

- Active Directory Certificate Services (Active Directory-Zertifikatsdienste, ADCS): Die ADCS stellen eine Public-Key-Infrastruktur bereit.

Zum Bearbeiten der Attribute des Schemas diente bis Windows Server 2003 ausschließlich die Microsoft Management Console (MMC). Mit Windows Server 2008 R2 hat Microsoft mit dem AD-Verwaltungscenter ein leistungsfähigeres Werkzeug eingeführt, das den Anforderungen in Enterprise-Umgebungen mit vielen Domänen besser gewachsen ist. Außerdem hat Microsofts Skriptsprache Powershell über die Jahre an Bedeutung gewonnen, auch in Bezug auf die Zusammenarbeit mit dem AD, sodass heute eine ganze Reihe leistungsfähiger Kommandozeilen-Tools dafür bereitstehen. Darüber hinaus gibt es zahllose von Administratoren entwickelte Skripte sowie externe Tools und Kommandos wie etwa [5] .

Microsoft hat seinem Verzeichnisdienst von Anfang mit einer Reihe interessanter Funktionen ausgestattet, die nicht unmittelbar mit der Kerntechnologie zu tun haben. Dazu zählen die sogenannten Gruppenrichtlinen (GPO), die sich im Active Directory mit Standorten, Domänen und Organisationseinheiten (OU) verknüpfen lassen. Gruppenrichtlinien bilden ab Windows 2000 das Fundament einer benutzerfreundlichen Verwaltung von Rechten und lösten die Kombination von Konten und Systemrichtlinien bei Windows NT ab. Letztere ließen sich nämlich nur auf Domänen-Ebene anwenden, und die jeweiligen Einstellungen waren permanent im Benutzerprofil beziehungsweise Computer und damit in der Registry gespeichert. Damit gab es bei Systemrichtlinien auch kein Policy Tattoing, der entsprechende Registry-Eintrag blieb also für immer vorhanden. Daran änderte selbst das Löschen der Datei

»ntconfig.pol«

nichts, weil sie in der Registry des jeweiligen Objekts eingetragen war.

Systemrichtlinien wirkten sich stets auf Benutzer, Sicherheitsgruppen und Computer aus und galten zudem als unsicher, weil sie jeder Benutzer mit Zugriff auf die Registry editieren konnte. Mit Gruppenrichtlinien lassen sich Server und Clients komfortabel konfigurieren, unter anderem weil sie die jeweilige Hardware, Systemrolle und den Benutzertyp berücksichtigen.

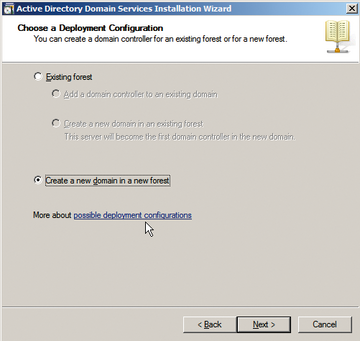

Mit Windows Server 2003 spendierte Microsoft seinem Serverbetriebssystem dann ein leistungsfähiges grafisches Group Policy Management Tool, die Gruppenrichtlinienverwaltungskonsole ( Abbildung 3 ).

Bis zu Windows Server 2008 R2 hat Microsoft Active Directory stetig weiterentwickelt und dabei Erfahrungen aus dem Einsatz in Großunternehmen einfließen lassen. So durften etwa bei Windows 2000 Gruppen nur maximal 5000 Mitglieder haben, weil der Replikationsmechanismus nicht besonders gut für den Einsatz in Großunternehmen geeignet war. Der Grund für die Größenbeschränkung lag darin, dass ein Windows 2000 Domänencontroller immer sämtliche Gruppen auf einmal replizierte, was zu einer Belastungsobergrenze der Datenbank führte.

Erst Windows Server 2003 kennt die sogenannte Linked Value Replication, bei der der DC nur noch die Änderungen repliziert. Außerdem enthielt Windows Server 2003 zahlreiche weitere Verbesserungen im Algorithmus zur Berechnung der Replikationstopologie. So muss Windows Server 2003 beispielsweise nicht mehr sämtliche Sicherheitseinstelllungen mehrfach mit jedem AD-Objekt speichern, sondern bedient sich intelligenter Verknüpfungen, was die Datenbankgröße im AD minimiert. Weiter ermöglichte Windows Server 2003 erstmals strukturübergreifende Vertrauensstellungen, sogenannte Forest Trusts.

Außerdem kann ein Windows Server 2003 DNS-Namensräume unabhängig von Domänen-Grenzen replizieren. Zur Vereinfachung der Administration erhielt der Windows Server 2003 zusätzliche Kommandotools, wie

»DSquery«

oder

»DGet«

und kennt gespeicherte Abfragen im MMC-Modul

»AD-Benutzen und Computer«

. Windows Server 2008 basierte bei Markteinführung gleich auf dem SP1, damit das Sevice Pack für den schon vorab veröffentlichten Client Vista gleichzeitig erscheinen konnte, brachte aber hinsichtlich des Active Directory nur noch Detailverbesserungen wie den oben erwähnten Read Only Domain Controller (RODC). Der RODC repliziert Änderungen nur auf sich selbst und gibt sie nicht weiter. Außerdem enthält er eine lokale Kopie des AD, aber ohne Benutzer- oder Computerpasswörter.

Außerdem ermöglichte Windows Server 2008 erstmals ganz ohne Zusatztools unterschiedliche Passwortrichtlinien für unterschiedliche Nutzergruppen (Fine Grained Password Policies). Darüber hinaus ließ sich Active Directory bei Windows Server 2008 wie alle anderen Server-Rollen mithilfe des Servermanagers einrichten und verwalten, der nebenbei zahlreiche Verbesserungen an der Benutzeroberfläche erfahren hatte. Mithilfe von Active Directory Snap-Ins war es erstmals auch möglich, Schnappschüsse des AD zu jedem beliebigen Zeitpunkt zu erstellen. Der Admin kann solche Snapshots vergleichend auswerten oder mit ihrer Hilfe Änderungen dokumentieren. Außerdem implementierte Microsoft bei Windows Server 2008 erstmals umfangreiche Verwaltungsfunktionen über die Powershell. Highlight von Windows-Server 2008 ist aber die erwähnte

»Gruppenrichtlinienverwaltungskonsole (GPM)«

, die das zentrale Verwalten von Clients und Servern fest im Betriebssystem verankert.

Außerdem hält Windows Server 2008 ein Schmankerl für Unternehmen parat, die sich immer noch nicht vom alten WINS-Dienst zur lokalen Namensauflösung trennen können. So kennt die überarbeitete DNS-Version in Windows Server 2008 Global Name Zones, die eine zonenübergreifende Auflösung von Kurznamen ermöglichen.

Windows Server 2008 R2

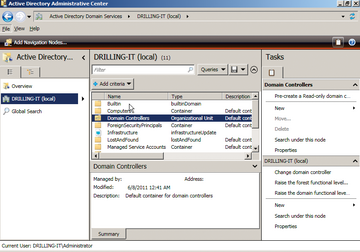

Die aktuelle Windows Server-Version 2008 R2 bietet zahlreiche interessante und nützliche Funktionen für den Admin-Alltag, darunter auch einige, die das Active Directory betreffen, wie das neue AD-Verwaltungscenter ( Abbildung 4 ), den Papierkorb für AD-Objekte oder den Offline-Domänenbeitritt. Highlight ist das neue AD-Verwaltungscenter.

Abbildung 4: Das neue AD-Verwaltungscenter bietet neben der hierarchischen Ansicht auch eine flache Listendarstellung des Directory-Tree.

Abbildung 4: Das neue AD-Verwaltungscenter bietet neben der hierarchischen Ansicht auch eine flache Listendarstellung des Directory-Tree.

Das neue AD Verwaltungscenter ist unabhängig von der Management Console und eine eigenständige Applikation, die im Unterbau auf Powershell-Skripten basiert. Besonders herauszustellen ist der intuitiv bedienbare und flexible Navigationsbereich links, mit dessen Hilfe der Admin sehr schnell durch die AD-Struktur navigieren kann.

Das alte MMC-Modul

»AD-Benutzer und Computer«

startete mit der Navigation stets beim Domänen-Knoten, sodass sich die Benutzbarkeit im Prinzip auf eine Domäne beschränkte. Beim neuen AD-Verwaltungscenter lässt sich der Startpunkt des Navigationsbereiches innerhalb des gesamten Verzeichnisbaums frei definieren. Zudem kennt der Navigationsbereich zwei verschiedene Darstellungsarten. Neben der traditionellen Konsolenansicht, in der der Admin Knoten per Mausklick ein- und ausblendet, gibt es auch eine Listendarstellung.

Der größte Vorteil besteht aber darin, dass sich die Anwendung der GUI nicht mehr auf eine Domäne beschränkt, sondern die gesamte AD-Struktur berücksichtigt. Außerdem haben sich die Entwickler die Effizienz beim Suchen und Navigieren in extrem großen Verzeichnissen verbessert. So arbeitet die globale Suche ausschließlich mit dem Navigationsknoten, der zum Zeitpunkt der Benutzung im Navigationsfenster eingeblendet ist. Gefundene Objekte lassen sich via Mehrfachselektion auf einmal bearbeiten, auch über Domänen-Grenzen hinweg. Außerdem hat der Admin die Möglichkeit, die Anzeige im Detailbereich mithilfe aufgabenbasierter Filter weiter einzugrenzen.