Die Windows-Firewall anpassen

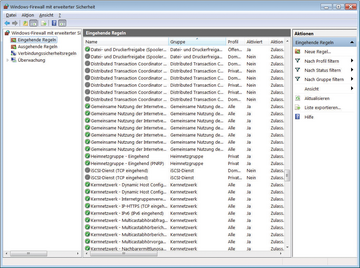

Eine weitere Aufgabe, die häufig über die Netshell durchgeführt wird, ist die Anpassung der Windows-Firewall. Während bis Windows XP beziehungsweise Windows Server 2003 die alte Windows-Firewall ihren Dienst tat, existiert seit Windows Vista und Windows Server 2008 die "Windows Firewall mit erweiterter Sicherheit". Für sie existiert ein eigenes Snap-In für die grafische Administrationskonsole ( Abbildung 4 ). Doch in Fällen, in denen entweder skriptbasiert oder mangels grafischer Oberfläche mit der Kommandozeile gearbeitet werden muss (typischerweise im Windows Server Core), hilft die Netshell weiter.

Durch Eingabe von

»advfirewall«

gelangen Sie in den Kontext für die erweiterte Firewall. Der Befehl

»show currentprofile«

zeigt grundlegende Einstellungen zum gegenwärtigen Netzwerkprofil, das seit Windows Vista zwischen Heimnetzwerk, Arbeitsplatz, Öffentlich und Domäne unterschieden wird. Die Hilfe rufen Sie wie gewohnt über

»show ?«

auf. Sie zeigt, dass Sie in diesem Kontext jedes Profil einzeln anzeigen lassen, aber auch alle Profile in der Übersicht aufrufen können.

Möchten Sie Firewall-Regel konfigurieren, wechseln Sie in den Subkontext

»firewall«

. Der Prompt zeigt nun

»netsh advfirewall firewall>«

. Hier können Sie sich Firewall-Regeln anzeigen, erstellen, ändern und löschen. Die Schwierigkeit liegt darin, die entsprechende Regel beziehungsweise ihren Namen zu ermitteln. Mit

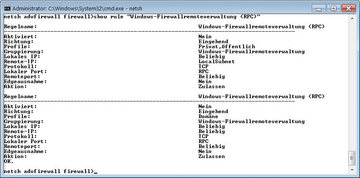

»show rule all«

können Sie sich alle Regeln anzeigen lassen, sollten jedoch auf eine ziemlich lange Liste gefasst sein, da nicht nur alle eingehenden und ausgehenden Regeln, sondern auch alle Profile angezeigt werden. Ein Beispiel für die Ausgabe einer Regel zeigt

Abbildung 5

.

Regelbasiert

In vielen Fällen ist die benötigte Regel bereits vorhanden, aber deaktiviert. Möchten Sie zum Beispiel die Regel

»Windows-Firewallremoteverwaltung (RPC)«

aktivieren, nutzen Sie den Befehl

»set rule "Windows-Firewallremoteverwaltung (RPC)" new enable=yes«

. In diesem Fall liefert die Netshell unter Umständen sogar eine Antwort, wie zum Beispiel

»2 Regel(n) wurde(n) aktualisiert. OK«

. Dies kommt daher, dass dieselbe Regel für zwei verschiedene Profile bereitgestellt wurde. Viele Standardregeln sind in Gruppen organisiert. Durch Angabe der Gruppe können alle zugehörigen Regeln zugleich bearbeitet werden. Die Beispielregel gehört der Gruppe

»Windows-Firewallremoteverwaltung«

an. Alle zugehörigen Regeln können somit auf einmal aktiviert werden:

set rule group="Windows-Firewallremoteverwaltung" new enable=yes

Beachten Sie, dass in vielen Quellen und Tutorials die englischen Bezeichnungen genannt werden. Sie funktionieren auf einem deutschsprachigen Windows nicht.

Möchten Sie eine neue Regel erstellen, haben Sie die Auswahl aus einer Fülle an Parametern. Mit

»set rule ?«

können Sie die Syntax aufrufen und einige grundlegende Beispiele studieren. Das folgende Beispiel zeigt die Erstellung einer Regel, die Netzwerktraffic auf den lokalen HTTP-Port 80/tcp vom Netz 192.168.1.0/24 zulässt und für das Domänenprofil gilt:

add rule name="Lokaler Webserver" dir=inaction=allow profile=domain localip=any remoteip=192.168.1.0/24 localport=80 remoteport=1024-65535 protocol=tcp

Dies legt den Namen der Regel als

»Lokaler Webserver«

fest, wobei die Richtung der Regel (

»dir«

) eingehend (

»in«

) ist. Der Remoteport ist der Bereich zwischen 1024 und 65535, da es sich hierbei um die von Client-Applikationen regulär genutzten Ports handelt. Weitere Beispiele finden Sie in der Ausgabe der Hilfe zu

»add rule«

.