Eine neue Regel erstellen

Um zum Beispiel eine eingehende Regel hinzuzufügen, wählen Sie im Kontextmenü des Menüpunktes

»Eingehende Regeln«

den Punkt

»Neue Regel«

. Grundsätzlich können Sie entscheiden, ob sich die Regel auf das Zulassen oder Blocken eines Programms oder eines Ports beziehen soll. Ein zugelassenes Programm darf sich an beliebige Ports binden und von außen über beliebige Wege angesprochen werden.

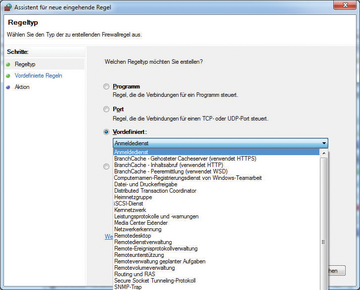

Alternativ dazu können Sie auch aus einer Liste vordefinierter Regeln eine passende auswählen (

Abbildung 6

). Dies ist zum Beispiel bei der Aktivierung des Branch-Cache-Features sinnvoll. Auf alle Konfigurationsmöglichkeiten können Sie allerdings nur zugreifen, wenn Sie

»Benutzerdefiniert«

auswählen. Hier können Sie zunächst auswählen, ob sich die Regel auf ein bestimmtes Programm beziehen oder programmunabhängig sein soll. Als Nächstes wählen Sie entweder einen Protokolltyp (zum Beispiel TCP, UDP oder ICMP) aus oder belassen den Protokolltyp auf

»Alle«

. Je nach Auswahl aktiviert oder deaktiviert die Eingabemaske die protokollspezifischen Informationen. So können Sie im Protokoll ICMP natürlich keine Ports auswählen. Umgekehrt können Sie keine ICMP-Einstellungen für TCP oder UDP vornehmen.

IPv4 und IPv6

Das nächste Dialogfenster ermöglicht die Auswahl von Quell- und Zieladressen, die hier als

»lokal«

und

»remote«

bezeichnet werden. In der Regel ist nur die Einschränkung der Remote-Adressen relevant. In das Eingabefeld können sowohl IPv4- als auch IPv6-Adressen eingetragen werden. Dabei kann es sich um eine Hostadresse oder eine Netzadresse handeln. Auch Adressbereiche sind möglich. Beispiele sind unter dem Eingabefeld angezeigt. Schließlich muss die Aktion (siehe oben) festgelegt werden. Die Regel benötigt nun noch eine Zuordnung zu den Profilen und einen Namen. Anschließend erscheint die fertige Regel in der Regelliste ganz oben. Dies ist jedoch nur jetzt der Fall.

Sobald das Snap-In erneut aufgerufen beziehungsweise nach einer Spalte sortiert wird, ordnet sich die Regel entsprechend ein. Im Übrigen gibt es für vordefinierte Windows-Regeln eine Gruppenzuordnung, die in der zweiten Spalte erscheint. Damit können Sie zum einen zusammengehörige Regeln entsprechend nach der Gruppe sortiert anzeigen lassen und zum anderen Regeln einer Gruppe einfach steuern, zum Beispiel mithilfe der Netshell (

»netsh«

) aktivieren oder deaktivieren. Erstellte Regeln sind übrigens sofort aktiv. Einen Speichern-Button gibt es hier nicht.

Die Eigenschaften vorhandener Regeln können Sie per Doppelklick oder Auswahl von

»Eigenschaften«

aus dem Kontextmenü einer Regel ansehen. Handelt es sich um eine vordefinierte Regel, können Sie die Eigenschaften nicht ändern. Bei allen anderen Regeln dürfen Sie jeden Parameter einer Regel auch im Nachhinein anpassen.