Prey lokalisiert gestohlene Laptops und Mobiltelefone

Schwere Beute

Selbst auf den besten Open-Source-Konferenzen kommt es vor: Man lässt seine Tasche einen Moment aus den Auge, und schon ist sie weg. Und damit auch das schöne neue Macbook, auf dem in unzähligen Stunden Ubuntu installiert und so konfiguriert wurde, dass sogar die Sondertasten alle richtig funktionierten. Unschuldig sind dabei meist die anderen Konferenzteilnehmer, denn professionelle Diebe wissen um die hohe Gerätedichte auf solchen Veranstaltungen und gehen dort gezielt auf die Suche nach Opfern. Deshalb gilt es auch wachsam zu sein, selbst wenn man sich von gleichgesinnten Gutmenschen umgeben glaubt.

Das alles hilft aber nichts mehr, wenn die Maschine erst einmal weg ist. Was dann allerdings noch helfen kann, ist ein kleines Programm namens Prey [1] , das aber auch schon installiert sein muss, bevor der Schaden entstanden ist. Kurz gesagt läuft Prey regelmäßig auf dem Computer und tut einfach nichts, solange ein paar Bedingungen erfüllt sind, die der Anwender festlegt. Meldet er das Gerät als gestohlen, liest Prey diesen Status vom Server und handelt entsprechend: Es gibt seinen Standort durch, speichert einen Screenshot und nimmt im Optimalfall ein Foto des Diebs mit der Laptopkamera auf.

Viele Plattformen

Los geht es damit, die Prey-Clientsoftware auf dem eigenen Gerät zu installieren. Pakete gibt es für Windows, Mac OS X, Linux allgemein und Ubuntu sowie Mobilgeräte mit iOS und Android. Unter Ubuntu installieren Sie das Paket mit dem Paketmanager mit

»sudo dpkg -i prey_0.5.3-ubuntu2_all.deb«

. Der Befehl

»apt-get -f install«

löst dann die dadurch entstandenen Abhängigkeiten auf und installiert die nötigen Pakete aus dem Ubuntu-Repository nach.

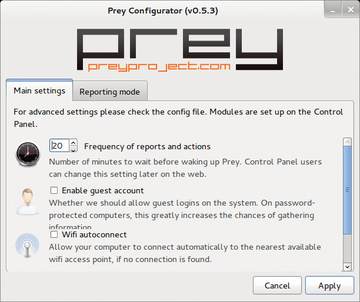

Prey geht davon aus, dass auf dem zu bewachenden Rechner ein grafischer Desktop installiert ist, zum Beispiel Gnome. Dann findet sich nach der Installation ein grafisches Konfigurationsprogramm, der Prey Configurator, im Menü

»Applications | System Tools«

(

Abbildung 1

). Auf der Kommandozeile lässt es sich per

»/usr/share/prey/platform/linux/prey-config.py«

starten. Dummerweise funktioniert es nicht mit

»sudo«

, Sie müssen also wirklich das Passwort des Benutzers

»root«

eingeben (und dies vorher gegebenenfalls erst erstellen) oder zum Beispiel mit

»sudo su«

in einem Terminal in den Root-Account wechseln.

Abbildung 1: Im Prey Configurator lassen sich die Grundeinstellungen für das Tool vornehmen, für alles andere muss die Konfigurationsdatei herhalten.

Abbildung 1: Im Prey Configurator lassen sich die Grundeinstellungen für das Tool vornehmen, für alles andere muss die Konfigurationsdatei herhalten.

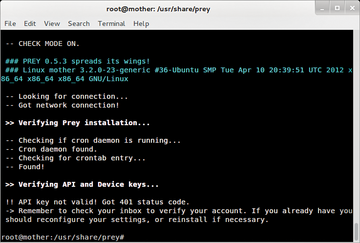

Bei der Default-Konfiguration verlangt Prey Root-Rechte und die Konfigurationsdatei

»config«

in

»/usr/share/prey«

ist entsprechend geschützt. Sie lässt sich auch ohne das grafische Konfigurationstool im Editor bearbeiten, was auch nötig ist, wenn Sie das Programm überhaupt in Betrieb nehmen wollen. Woran es noch mangelt, verrät ein Aufruf von

»/usr/share/prey/prey.sh --check«

(

Abbildung 2

).

Abbildung 2: prey.sh --check verrät hier, dass noch der API-Key und der Device-Key fehlen, damit Prey funktioniert.

Abbildung 2: prey.sh --check verrät hier, dass noch der API-Key und der Device-Key fehlen, damit Prey funktioniert.

Um an die fehlenden Keys zu gelangen, müssen Anwender sich auf der Prey-Website registrieren. Nach dem Opt-in per E-Mail und dem Einloggen gelangen Sie in den eigenen Administrationsbereich, wo Sie in den Profilinformationen auf der linken Seite den API-Key finden. Haben Sie ihn in der Konfigurationsdatei als

»api_key«

eingetragen, führen SIe wieder das Prey-Skript aus. In der Ausgabe des Befehls finden sich die folgenden Zeilen:

-- Gathering PC info... -- Sending request to Control Panel... -- Device succesfully added! Applying configuration...

Im leider wenig übersichtlichen Verwaltungsbereich auf der Prey-Site ist nun das registrierte Gerät zu sehen. Den Device Key finden Sie wieder auf der linken Seite, wenn Sie auf das Gerät klicken. Tragen Sie ihn in der Konfigurationsdatei als

»device_key«

ein, sonst legt Prey jedes Mal ein neues Gerät an, wenn Sie das Skript starten.

Unter Ubuntu hat die Installationsroutine des Pakets auch einen Cronjob für den Benutzer

»root«

eingerichtet, den

»crontab -e«

(als Root) anzeigt:

*/25 * * * * /usr/share/prey/prey.sh > /var/log/prey.log

Sie können das Skript aber auch jederzeit von Hand ausführen, wenn Sie sehen wollen, was passiert. Der springende Punkt ist, dass der Cronjob das Prey-Skript auch ausführt, wenn der Laptop in falsche Hände gerät.

Online-Check

Bei jedem Durchlauf verbindet sich das Skript mit der Prey-Website und prüft dort den aktuellen Status, der OK oder Missing sein kann. Ist er OK, schreibt das Skript einfach seine Logdatei und tut ansonsten nichts. Ist der Laptop gestohlen, schaltet der Anwender im Webinterface auf Missing. Nun tritt Prey in Aktion und führt eine Reihe von Aktionen aus, die sich im Webinterface einstellen lassen. So versucht es, über GPS – sofern vorhanden – oder WLAN-Lokalisierung dein eigenen Ort zu ermitteln. All dies lässt sich gefahrlos testen, indem man den Laptop im Webinterface als vermisst meldet, denn außer einem selbst bekommt niemand davon etwas mit.

Prey kann auch Alarme auslösen, den Bildschirm sperren oder sensible Daten auf dem Rechner löschen. Hier hat der Anwender viele Möglichkeiten, sollte aber gut überlegen, ob es sinnvoll ist, den Dieb darauf aufmerksam zu machen, dass man ihm auf der Spur ist. Auch ist es wenig wünschenswert, wegen eines Versehens wichtige private Daten durch das Programm gelöscht zu bekommen.

Auf Wunsch bekommt es noch mehr Details über die eigene Netzwerkumgebung sowie andere WLANs in der Umgebung heraus – vielleicht hilft dies ja bei der Lokalisierung des Geräts. Prey macht auch einen Screenshot des Desktops, über den sich unter Umständen der Benutzer identifizieren lässt, wenn er gerade seine Webmail auf dem gestohlenen Gerät liest. Die Spuren sichert Prey immer wieder, solange der Cronjob läuft und der Status des Geräts auf Missing steht. Alles dies setzt natürlich voraus, dass der Rechner ans Internet angeschlossen ist, was die Crux des ganzen Ansatzes ist. Man ist also darauf angewiesen, dass der Dieb selbst den Rechner mit dem Internet verbindet, was wohl nicht in jedem Fall passieren wird. Alternativ kann Prey auch offene WLANs verwenden, um sich selbst mit dem Netz zu verbinden, aber auch dafür muss man Glück haben.

Mit dem kostenlosen Prey-Dienst lassen sich bis zu drei Geräte verwalten, für die es bis zu zehn Reports gibt. Wer mehr will, kann eines der kostenpflichtigen Angebote von Prey nutzen, die bei fünf US-Dollar im Monat starten und bis zu 399 US-Dollar pro Monat gehen und dann 500 Geräte abdecken.

Alternativ lässt sich Prey, dessen Client-Quellcode unter der GPLv3 frei verfügbar ist, auch ohne den Prey-Dienst mit einem eigenen Server verwenden. Dazu aktiviert man auf dem eigenen Webserver eine URL, die Prey zur Überprüfung verwendet. Ist das Gerät gestohlen, löscht man die URL, geht Prey von einem Diebstahl aus und schickt seine Benachrichtigungen los, die der Anwender dann per E-Mail erhält. Eine funktionierende SMTP-Konfigurations ist dann ebenfalls obligatorisch. Als experimentelles Feature gibt es noch die Benachrichtigung per SSH beziehungsweise SFTP. Hierzu sind allerdings wieder auf dem Laptop abgelegte Public Keys nötig, die einen Zugang zum eigenen Server verschaffen, den man dem Dieb vielleicht nicht unbedingt noch als zusätzliches Geschenk machen will, wenn man ihn nicht besonders abgesichert hat.