E-Mail-Integration

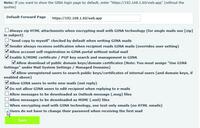

Bei MFT-Lösungen, die auf E-Mail basieren, unterliegen die zu versendenden Dokumente nicht den meist eingestellten Größenbeschränkungen. Das funktioniert folgendermaßen: Werden große oder sensible Informationen in Form von Anhängen durch den Anwender versandt, dann wird der Text der E-Mail und das Attachement voneinander entkoppelt. Auf das Attachement verweist dann nur ein Link in der E-Mail, physikalisch bleibt es meist lokal auf einem MFT-Laufwerk oder Server verschlüsselt gespeichert. Der Empfänger, der die E-Mail erhält, kann durch Anklicken des Links die verschlüsselte Datei vom MFT-Server des Versenders herunterladen. Es ist auch möglich für Dateien, die einer hohen Schutzklasse unterliegen, noch eine Authentifizierung vorzuschalten. Der Empfänger meldet sich dann an einem MFT-Portal mit seinen Login-Daten an und kann die Datei erst nach der Verifizierung seiner Zugriffsberechtigung herunterladen. Im Normalfall bekommt der Versender eine Nachricht über den erfolgreichen Download des Anhangs.

Eine in Exchange integrierte Lösung birgt den Vorteil, auf eine regelbasierte Klassifizierung setzen zu können. Hier entscheiden die eingestellten Policies vor der Übertragung, ob eine bestimmte Datei als sicherheitsbedürftig eingestuft wird oder nicht. Mögliche Regeln richten sich beispielsweise nach der Absenderadresse, der Empfängeradresse, dem Dateityp des Anhangs, der Größe des Anhangs oder dem ursprünglichen Speicherort des Anhangs. So können beispielsweise auch interne Mails anders behandelt werden als externe. Für den Empfang von Dateien fremder Unternehmen, stellen einige MFT-Lösungen auch Widgets zur Verfügung. Mit ihnen ist ein Dateiaustausch über interne MFT-Server möglich.

Beispiele

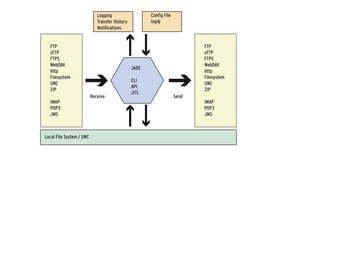

Die Software Policy Patrol MFT beispielsweise integriert sich komplett in alle bekannten E-Mail-Systeme und klassifiziert die Anlagen in ausgehenden Mails anhand der eingestellten Policies. Eine weitere Lösung, die MFT erfolgreich als Übertragungstechnologie einsetzt, ist ShieldShare des schwedischen Herstellers Blockmaster. Neben den kostenpflichtigen soll hier auch eine Open-Source-Lösung erwähnt werden, die MFT als Übertragungstechnologie einsetzt. JADE (JobScheduler Advanced Data Exchange, Nachfolger von SOSFTP) von SOS wurde von Entwicklern aus Deutschland (SOS GmbH), Frankreich (SOS Paris) und der Schweiz (SOS AG) entwickelt und bietet Privat-Usern eine sichere Alternative zu Dropbox & Co. Mit JADE ( Abbildung 1 ) kann der Anwender eine ganze Reihe von Technologien zur Übertragung von Dateien auswählen, darunter WebDAV, UNC und ZIP.

Andere in das E-Mail-System integrierte Lösungen erweitern das E-Mail-User-Frontend mit entsprechenden Buttons. Hier muss der User entscheiden, ob er die Anhänge als schützenswert einstuft und dann vor dem Versand die entsprechende Funktion aktiviert. Vergisst er diese Funktion, werden die Anlagen unverschlüsselt versandt. Diese Lösung ist aus Sicht des Datenschutzes bedenklich und im Zweifelsfall haftet das Unternehmen, wenn der Anwender trotz Arbeitsanweisung den Anhang nicht oder falsch klassifiziert hat und damit sensible Daten in die falschen Hände gelangen.

Wenn Unternehmen und Anwender bislang zumeist FTP zur Übertragung von Dateien genutzt haben, dann kann eine MFT-Lösung als eigenständige Applikation durchaus sinnvoll sein. Diese MFT-Systeme arbeiten häufig ähnlich wie E-Mail-Applikationen und versuchen deren Usability zu kopieren. Dabei wird ein lokaler Client oder eine Web-Applikation genutzt, um Dateien zu versenden. Der Versender muss sich authentifizieren und kann dann dem Empfänger eine verschlüsselte Nachricht im Stil einer E-Mail inklusive Anhang senden. Ist das MFT-System Teil der täglichen Arbeit, dann spricht der Aufwand zum Beispiel für die doppelte Verwaltung von Empfängern eher für ein integriertes MFT-System.