Monitoring

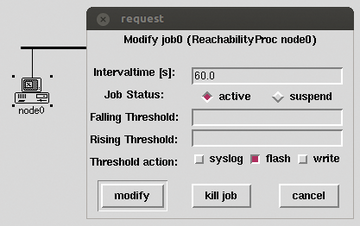

Statt automatisch ein Netz zu durchsuchen, kann der Anwender ein Diagramm auch von Grund auf selbst erstellen. Dann wird aus Tkined eine Art Visio für Arme, aber das selbst gezeichnete Diagramm erwacht dann zum Leben, wenn man die Objekte mit den echten IP-Adressen ausstattet. Dann lassen sich zum Beispiel die Erreichbarkeit eines Knotens ( Abbildung 2 ), der Durchsatz von Netzwerk-Interfaces, der Festplattenplatz und vieles mehr überwachen.

Den größten Nutzen lässt sich aus Tkined ziehen, wenn man SNMP verwendet, das Simple Network Monitoring Protocol, das gar nicht so simpel ist, wie es der Name verspricht. Ist ein Netzwerkgerät passend konfiguriert, kann Tkined beliebige Daten überwachen und visualisieren, die in dessen Management Information Base (MIB) festgelegt sind. Einen Überblick über die implementierten Variablen bekommt man mit

»Tools | SNMP-Browser«

und

»Walk MIB Tree«

. Auf einem Linux-System, das nach der Installation des

»snmpd«

seine Daten über SNMP bereitstellt, ist das Ergebnis des Treewalk eine Datei von knapp 2500 Zeilen! Über das Menü

»SNMP-Trouble«

lassen sich einzelne Variablengruppen, etwa Interface, IP, ICMP und so weiter abfragen und so die damit verwandten MIB-Variablen in Erfahrung bringen.

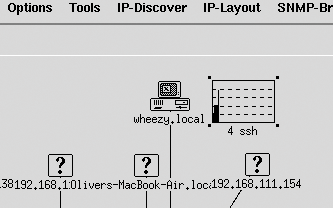

Überwachen lässt sich per SNMP so ziemlich alles, was man sich vorstellen kann: Auslastung von Arbeitsspeicher und Swapspace, Plattenplatz, CPU-Load, Netzwerkdurchsatz, Routing-Tabelle und vieles mehr. Der Eintrag

»Monitor Variable«

im Menü

»SNMP Monitor«

startet die Überwachung einer Variablen, die der Anwender eingibt. Für Interface Utilization und Storage Utilization gibt es eigene Menüpunkte. Selbst die Überwachung der Anzahl von SSH-Sessions ist möglich (

Abbildung 3

).

»Tools | SNMP Tree«

stellt den MIB-Baum grafisch dar.

Wer einen Blick in die Tkined- und Scotty-Verzeichnisse wirft, lernt, wie man das Tcl-TNM-Modul verwendet, sei es um das Tkined zu erweitern oder eigene Skripte zu schreiben. Typischerweise sieht das etwa so aus:

tclsh % package require Tnm 3.0 3.0.0 % namespace import Tnm::* % mib

Zuerst wird hier die Tcl-Shell gestartet, dann das Modul

»Tnm«

importiert und anschließend entweder die benötigten oder alle Module daraus geladen. Eine ganze Reihe von Beispielen, die sich auch als Shellskripte verwenden lassen, finden sich im Verzeichnis

»tnm/examples«

.

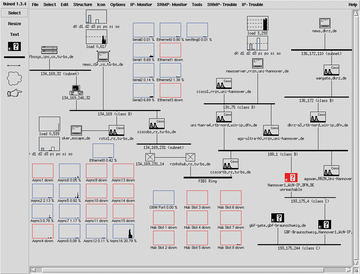

Hilfe!

Hat man Tkined/Scotty erst einmal zum Laufen gebracht, erhält man ein brauchbares Netzwerk-Monitoring-Tool, das sich für Visualisierung, Discovery und Überwachung eignet. Die Zeit ist freilich nicht spurlos an ihm vorbeigegangen und leider kümmert sich heute niemand mehr um das Projekt. Standalone-Programme im Stil von Tkined werden inzwischen meist durch Webanwendungen abgelöst. Den Komfort, den Tkined bei der grafischen Darstellung von Netzwerken in Abbildung 4 demonstriert, bieten aber nur wenige. Auch für die SNMP-Fähigkeiten des Tools gibt es nur wenig gleichwertigen Ersatz.

Vielleicht findet sich irgendwann jemand mit genügend Interesse und Tcl-Kenntnissen, der das Tkined-Erbe in die Zukunft trägt. Mehr, allerdings auch teilweise recht konfuse Informationen sind im Tcl-Wiki

[3]

zu finden. Eine Kopie der alten Tkined-Website, die auch die Datei

»Getting started with Tkined«

führt, hat die GWDG auf ihren Servern gespeichert

[4]

.

Infos

- Tkined/Scotty SVN Repository: https://cnds.eecs.jacobs-university.de/svn/schoenw/src/scotty/trunk/

- Github-Fork: https://github.com/flightaware/scotty

- Tnm/Scotty/TkInEd: http://wiki.tcl.tk/691

- Mirror der Tkined-Site: http://ftp.gwdg.de/pub/linux/misc/scotty/wwwsnmp.cs.utwente.nl/%257Eschoenw/scotty/