Intelligente Konzepte sind gefragt

Für die Fernwartung sind daher Konzepte gefragt, mit denen sich diese (sicherheits)technischen Hürden überwinden lassen. Im Wesentlichen muss das Konzept den folgenden Anforderungen genügen:

- Einsatz eines sicheren, Firewall-freundlichen und möglichst verbreiteten VPN-Protokolls;

- nach Möglichkeit kein Öffnen der Firewall für eingehende Verbindungen erforderlich;

- Management mehrerer gleicher IP-Netze an verschiedenen Standorten;

- Berechtigungskonzept für Geräte und Benutzer.

Während OpenVPN die ersten beiden Anforderungen in geradezu vorbildlicher Weise erfüllt, wird es bei den Anforderungen drei und vier schon schwieriger. Hier kommen Speziallösungen wie das Endian-VPN-Switchboard [12] ins Spiel.

Endian-VPN-Switchboard

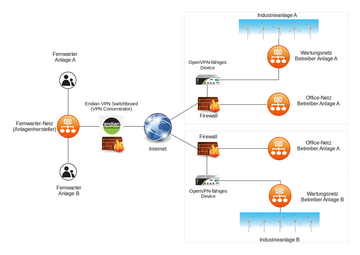

Dabei handelt es sich um einen VPN-Concentrator, der als Software-Erweiterung zu der bekannten Open-Source-Firewall des Südtiroler Unternehmens Endian [13] erhältlich ist. Im Vordergrund stehen die VPN-Funktionalität und das Berechtigungssystem für Geräte (Gateways), Endpoints (Wartungsobjekte) und Benutzer (Fernwarter). Der VPN-Concentrator nimmt dabei immer nur eingehende Verbindungen entgegen, denn der Verbindungsaufbau wird immer von den beteiligten Endpunkten initiiert. Das bringt einen enormen Sicherheitsgewinn mit sich, weil weder die Netze der Wartungsobjekte noch das Netz der Fernwarter für eingehende Verbindungen geöffnet werden muss. In einer gedachten Stern-Topologie bildet das Endian-Switchboard damit das Zentrum des Sterns.

Ist die VPN-Switchboard-Komponente lizenziert, taucht in der Web-GUI der Firewall ein zusätzlicher Menüpunkt auf, unter der diese Funktionen aktiviert werden können. Die UTM-Funktionen der Firewall stehen im VPN-Switchboard natürlich ebenfalls zur Verfügung. So kann beispielsweise der Netzwerkverkehr im VPN auch mit dem Intrusion-Detection-System analysiert und gefiltert werden. Gemeinsame Basis für die Vernetzung unterschiedlicher Anlagenstandorte per VPN ist der OpenVPN-Server auf dem Endian-Switchboard. Als Gegenstelle auf Anlagenseite kommt prinzipiell jedes OpenVPN-fähige Endgerät in Frage, das Verbindungen über ein TAP-Device und Preshared Key (PSK) mit Benutzernamen und Passwort aufbauen kann. Viele (Industrie-)Router-Modelle, zum Beispiel [14] , [15] und [16] , bringen bereits einen OpenVPN-Client mit, sodass man hier nicht auf einen Hersteller festgelegt ist. Endian bietet mit seinen 4i-Modellen der Endian-Firewall ebenfalls geeignete Endgeräte an. Diese lassen sich zusätzlich komfortabel über das Endian-Switchboard provisionieren und mithilfe eines USB-Sticks am Remote-Standort automatisch konfigurieren.

Für den Remote-Zugriff durch das Wartungspersonal liefert Endian mit dem Switchboard einen kostenfreien Software-Client (Endian-4i-Connect-Client) aus. Dieser ist derzeit leider nur für Windows erhältlich, eine Mac- und eine Linux-Version sind nach Angaben des Herstellers aber in Arbeit. Das Fernwartungspersonal verbindet sich mithilfe des Clients dann zum Endian-Switchboard und erhält dort – abhängig von der individuellen Zugriffsberechtigung – Zugang zu den verbundenen Anlagensteuerungen.

Bevor es um die Einrichtung des Systems geht, gibt es zuerst noch einen Überblick über ein typisches Fernwartungsszenario mit dem Endian-Switchboard. Dabei darf Fernwarter A lediglich auf Industrieanlage A und Fernwarter B auf Industrieanlage B zugreifen ( Abbildung 5 ). Sind entsprechend viele Anlagenstandorte, Fernwarter und Endpoints vorhanden, lassen sich die Zugriffsberechtigungen komfortabel auf Basis von Gruppenrechten vergeben.