Archivierungsregeln

Die Konfiguration nimmt der Sysadmin über eine mobilgeräteoptimierte Web-GUI vor. Zusätzlich stehen CLI-Kommandos auf der Shell für Automatisierungszwecke zur Verfügung. Prinzipiell übernimmt Piler alle E-Mails aus dem Datenstrom in das Archiv. Der Administrator kann flexible Regeln unter Verwendung von Regular Expressions definieren, um Nachrichten mit bestimmten Merkmalen auszufiltern, sodass diese nicht im Archiv landen. Mit den Retention Rules kann der Betreiber festlegen, wie lange E-Mails im Archiv bleiben, bevor sie automatisch aussortiert (gelöscht) werden.

Zugriff auf E-Mails

Berechtigungen für die Suche und den Zugriff auf E-Mails über die Web-GUI können auf User- und Gruppenebene vergeben werden. Normale User bekommen dabei nur ihre eigenen E-Mails zu Gesicht, auf Wunsch ist das Archiv dabei auch direkt in Outlook eingebettet.

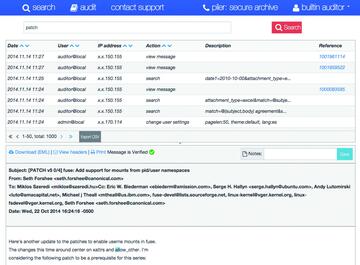

Der Auditor hat Zugriff auf sämtliche Mails. Über eine separate Maske kann er per Suche gezielt auf Nachrichten zugreifen und bekommt zu jeder Mail ein Protokoll mit Informationen über etwaige Operationen auf der betreffenden E-Mail, zum Beispiel, ob diese abgerufen, gesucht oder heruntergeladen wurde (Bild 3). Die Suche ist flott und bietet neben einer erweiterten Suche per Formular auch die Möglichkeit, Suchausdrücke mit einer sehr detaillierten Syntax zu verwenden:

size:>.2M, subject: viagra OR cialis, body: order < now, from: my@email.address

Dies ist ein Beispiel für eine komplexe Piler-Suche, die Viagra-Spam mit einer Mailgröße von mehr als 200 KByte und weiteren Merkmalen ausfiltert.

Rechtsgrundlagen der Mailarchivierung

Die Pflicht zur revisionssicheren E-Mail Archivierung regeln:

- Handelsgesetzbuch (HGB) §§238, 239, 257

- Abgabenordnung (AO) §147

- Grundsätze zum Datenzugriff und zur Prüfbarkeit digitaler Unterlagen (GDPdU)

- Grundsätze ordnungsgemäßer DV-gestützter Speicherbuchführung (GoBS)

- Umsatzsteuergesetz (UStG)

- Bundes- und Landesdatenschutzgesetze (BDSG, LDSG)

- Signaturgesetz §15

- Gesetz zur Kontrolle und Transparenz im Unternehmen (KonTraG)

- Sarbanes-Oxley Act (SOX)

- Basel II Richtlinie