Sicherheitsscan starten

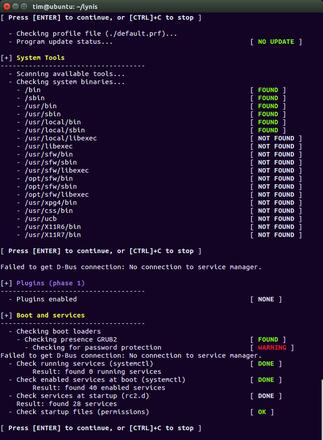

Nach einer Bestätigung mit der Eingabetaste startet Lynis seine Tests und schreibt die Ergebnisse in die Standardausgabe. Grün markierte Ergebnisse sind dabei erfolgreich abgeschlossene Tests, rote Warnungen weisen hingegen auf Probleme oder Sicherheitslücken hin (Bild 2). Graue Ergebnismeldungen muss der Administrator lediglich zur Kenntnis nehmen. Sie zeigen etwa an, dass ein Dienst nicht auf dem System installiert ist. Bei gelb markierten Meldungen handelt es sich zwar nicht um ein kritisches Problem, Lynis sieht jedoch Verbesserungsbedarf. Unter Umständen schlägt das Werkzeug sogar entsprechende Maßnahmen vor. Diese erscheinen allerdings erst ganz am Ende des Prüfberichts (Bild 3).

Nach jedem Test stoppt Lynis und gibt so dem Nutzer die Gelegenheit, die Ausgaben zu inspizieren. Weiter geht es dann nach einem Druck auf die Eingabetaste. Soll Lynis einfach alle Prüfungen nacheinander durchführen, hängen Sie beim Aufruf noch den Parameter "--quick" oder "-Q" an. Je nach Terminal können die bunten Ausgaben von Lynis verfälscht erscheinen oder nur schwer lesbar sein. Mit dem zusätzlichen Parameter "--reverse-colors" passt Lynis die Farben an helle Hintergründe an. Sollte das nicht helfen, lässt sich die Einfärbung mit dem Parameter auch "--no-colors" komplett deaktivieren.

Bild 2: Zumindest gelb und rot markierte Testergebnisse bedürfen der dringenden Begutachtung durch den Administrator. Hier mahnt Lynis Probleme bei der Passwortsicherheit an.

Bild 2: Zumindest gelb und rot markierte Testergebnisse bedürfen der dringenden Begutachtung durch den Administrator. Hier mahnt Lynis Probleme bei der Passwortsicherheit an.

Lynis besteht aus einer Sammlung von Shell-Skripts, von denen jedes genau eine Systemkomponente prüft. Für ihre Arbeit spannen die Skripte die üblichen Systemkommandos ein. Beispielsweise testet eines der Skripte die Firewall-Regeln mithilfe von "iptables". Unter Umständen kann die Ausführung des Programms jedoch scheitern – sei es aufgrund eines Programmfehlers oder weil zur Ausführung die nötigen Zugriffsrechte fehlen. Lynis sieht den entsprechenden Test dann vorsichtshalber als nicht bestanden an und spricht eine Warnung aus. Ein Beispiel dafür zeigt Bild 2, wo der Zugriff auf Dbus scheiterte. Administratoren müssen folglich immer selbst prüfen, ob Lynis tatsächlich ein Problem gefunden oder aber den Test abgebrochen hat. Dabei hilft die Fehlermeldung, die unter dem Test erscheint.

Zum Abschluss liefert Lynis wie in Bild 4 eine kleine Statistik. Ein etwas ausführlicherer Prüfbericht liegt zudem in der Datei

»/var/log/lynis.log«

. Ihre Kollegin

»/var/log/lynis-report.dat«

enthält hingegen eine Zusammenfassung des Testdurchlaufs samt den von Lynis vorgeschlagenen Verbesserungen. Doch Vorsicht: Sobald Sie Lynis ein weiteres Mal anwerfen, überschreibt es ohne Rückfrage die bereits vorhandenen Log- und Reportdateien.

Automatisierte Scans

Um nachträglich eingeschleppte Probleme zu erkennen, sollten Administratoren Lynis regelmäßig anwerfen. Dabei hilft der Parameter "--cronjob": Rufen Sie das Tool mit ihm auf, wartet es nicht auf Benutzereingaben und entfernt zudem aus der Ausgabe alle kritischen Zeichen (Special Chars). Auf diese Weise lässt sich Lynis als Cronjob ausführen. Bei jedem Lauf würde das Werkzeug jedoch die Log- und Reportdateien

»/var/log/lynis.log«

und

»/var/log/lynis-report.dat«

überschreiben. Sie verhindern das, indem Sie Cron nicht Lynis direkt aufrufen lassen, sondern über ein selbstgestricktes Wrapper-Skript. Ein einfaches Beispiel zeigt Listing 1. Im Unterverzeichnis

»extras/systemd«

des Lynis-Archivs finden sich zudem zwei Dateien für Systemd: Über die Service-Datei lässt sich Lynis automatisch beim Systemstart aktivieren, die Timer-Datei startet das Werkzeug einmal pro Tag. In jedem Fall empfiehlt es sich, Lynis in ein Verzeichnis wie

»/usr/local/lynis«

zu kopieren.

Listing 1: Einfaches Skript zur Einbindung von Lynis in Cron

#!/bin/sh

DATE=$(date +%Y%m%d)

# Lynis starten:

/usr/local/lynis/lynis -c --cronjob > /var/log/lynis-output.${DATE}.txt

# Erzeugte Log-Dateien sichern:

mv /var/log/lynis.log /var/log/lynis.${DATE}.log

mv /var/log/lynis-report.dat /var/log/lynis-report.${DATE}.dat