Aufgaben von Sicherheit und Datenschutz

Für den ISB sind Hauptangreifer der eigene Mitarbeiter und andere Personen, die durch vorsätzliche Handlungen Schaden verursachen. Dabei betrachtet er auch die Gefahr durch ungewollte Fehlhandlungen, technisches Versagen oder organisatorische Mängel. Zu seinem Aufgabengebiet gehört auch der Schutz von Kundendaten und Daten von Partnern. Der Schutz der Rechte der Kunden, Partner und Mitarbeiter an ihren eigenen personenbezogenen Daten gehört nicht zu seinen primären Aufgaben. Das übernimmt der Datenschutz.

Die Aufgabe des Datenschutzes ist es, das asymmetrische Machtverhältnis zwischen Organisationen und Betroffenen auszugleichen. Eine Organisation, egal ob Unternehmen oder Behörde, hat immer mehr Macht über eine Person als die Person über die Organisation. Dieses Missverhältnis versucht der Datenschutz auszugleichen. Ein willkommener Nebeneffekt des Datenschutzes ist die informationelle Selbstbestimmung: eine Person kann selbst bestimmen, wie mit ihren Daten zu welchem Zweck von wem umgegangen wird.

Ein weiterer positiver Effekt ist, dass das Vertrauen zwischen Person und Organisation durch Datenschutz gefördert wird. Unternehmen haben ein großes Interesse daran, dass Kunden, Partner und Mitarbeiter ihnen vertrauen und in ihnen zuverlässige Geschäftspartner und Arbeitgeber sehen. Nur der Kunde, der einem Unternehmen vertraut, wird dem Unternehmen seine Daten und auch sein Geld überlassen. Ein Teil dieses notwendigen Vertrauens wird in der vernetzten und digitalisierten Welt durch die transparente Einhaltung der Vorgaben des Datenschutzes erreicht.

Eine Organisation ist bei entsprechender Größe gesetzlich verpflichtet, einen Datenschutzbeauftragten einzusetzen. Dieser wirkt nicht nur darauf hin, dass die entsprechenden gesetzlichen Vorgaben im Unternehmen eingehalten werden. Er wird im Rahmen der 2018 EU-weit anzuwendenden Datenschutzgesetze auch einen Überwachungsauftrag erhalten.

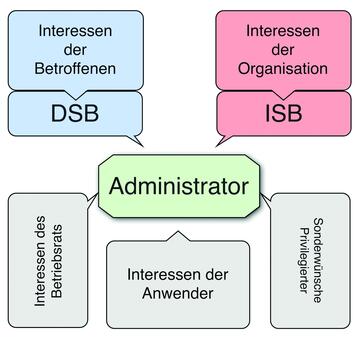

Der Administrator unterliegt bei seiner Tätigkeit zahlreichen Einflüssen, die sich nicht selten widersprechen.

Der Administrator unterliegt bei seiner Tätigkeit zahlreichen Einflüssen, die sich nicht selten widersprechen.

Dabei berücksichtigt er die Schutzbedürfnisse der Betroffenen, also der Menschen, deren Daten verarbeitet werden. Er muss dazu oft die berechtigten Interessen der Organisation gegenüber den schutzwürdigen Bedürfnissen der Betroffenen abwägen und entsprechende Empfehlungen zur Gestaltung von technischen und organisatorischen Maßnahmen aussprechen. Aufgrund seiner gesetzlichen Aufgaben und seiner Rolle als Anwalt der Betroffenen kann und soll er nicht bedingungslos die Interessen der Organisation unterstützen, sondern für Ausgleich sorgen.

Bei der Betrachtung durch den DSB ist der Angreifer in erster Linie die eigene Organisation. Unzureichende Trennung personenbezogener Daten, falsche Berechtigungen bei den Mitarbeitern oder fehlende Zweckbindung bei der Verarbeitung sind häufige Vorkommnisse, die durch geeignete Maßnahmen verhindert werden müssen. Aufgrund dieser Sichtweise wird deutlich, dass der DSB nicht immer die gleichen Zielsetzungen verfolgen kann wie der ISB.

Der Admin als pragmatischer Umsetzer

Die Interessen des Unternehmens sind Theorie. In der Praxis müssen sie in Form von Strukturen und Abläufen gestaltet und umgesetzt werden, sonst bleiben sie rein fiktiv. Hier kommt den Administratoren eine besondere Rolle zu: sie halten den Laden am Laufen. In ihren Verantwortungsbereich fällt es, vom Unternehmen festgelegte Sicherheits- und Schutzmaßnahmen umzusetzen. Hierbei werden im Idealfall die festgelegten Sicherheitskonzepte durchgesetzt und Richtlinien angewendet.

Administratoren sind ebenfalls Ansprechpartner dafür, die Anforderungen des Unternehmens, vertreten durch die verschiedenen Interessengruppen, so umzusetzen, dass ein kontinuierlicher Betrieb im Rahmen der erforderlichen Soll-Parameter stattfindet. Dabei stellen sie den Betrieb von Netzwerken, Servern, Speicher- und Telekommunikationssystemen sicher. Ihre Arbeit ist geschäftskritisch und bedarf einer hohen Qualifikation und persönlichen Integrität.