Whitepaper gibt Tipps für sichere Container

Ein umfangreiches Whitepaper der NCC Group analysiert die Sicherheit existierender Containerlösungen.

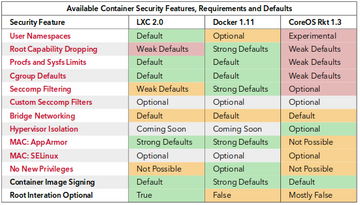

Die NCC Group hat ein Whitepaper mit dem Titel " Understanding and Hardening Linux Containers " veröffentlicht. Auf über 120 Seiten analysisert Aaron Grattafiori, der Technical Director der NCC Group, die technischen Hintergründe von Containern und zeigt auf welche Gefahren die Technologie birgt. Nach einer Gegenüberstellung von Virtualisierung und Containertechnologie beschreibt das Whitepaper ausführlich die hinter Containerlösungen stehenden Technologien wie Namespaces, Cgroups und Capabilities.

Nach einer Beschreibung der unter Linux eingesetzten Containerlösungen LXC, Docker und Rocket geht das Whitepaper ausführlich auf die jeweils spezifischen Angriffsflächen ein, die sie bieten, und zeigt, warum auch Mandatory Access Control mit SELinux keine vollständige Sicherheit bietet. Abschließend gibt der Verfasser allgemeine Tipps zum sicheren Betrieb von Containern, spezifische Hinweise für die einzelnen Softwarelösungen und einen Ausblick auf die Zukunft, etwa der Open Container Initiative .

Docker-Container 1.10 werden sicherer

Mit einer Vielzahl von Techniken versucht Docker den bestehenden Sicherheitsbedenken zu begegnen.