Dovevot

Das Installieren des Dovecot IMAP-Servers mithilfe des Paketmanagers der jeweiligen Distribution ist ebenfalls trivial. Für IMAP genügt das Paket

»dovecot-imapd«

, wer auch im Jahr 2012 noch POP anbieten will, installiert

»dovecot-pop3d«

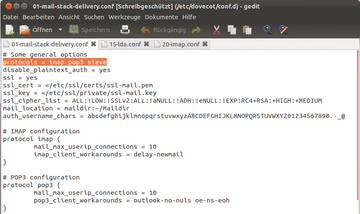

. Die Konfiguration von Dovecot gestaltet sich einfach und spielt sich in der hervorragend dokumentierten zentralen Konfigurationsdatei

»/etc/dovecot/dovecot.conf«

ab (

Abbildung 2

).

Abbildung 2: Die Dovecot-Konfiguration gestaltet sich übersichtlicher als die von Postfix, zumal die mitgelieferten Konfigurationsdateien bestens dokumentiert sind.

Abbildung 2: Die Dovecot-Konfiguration gestaltet sich übersichtlicher als die von Postfix, zumal die mitgelieferten Konfigurationsdateien bestens dokumentiert sind.

Installiert man unter Ubuntu das Paket

»dovecot-postfix«

, strukturiert Ubuntu die Konfiguration von Dovecot derart, dass die Haupt-Konfigurationsdatei kompakt bleibt und per Include-Directiven (

»!include conf.d/*.conf«

) auf unter

»/etc/dovecot/conf.d/...«

ausgelagerte Teil-Konfigurationsdateien verweist. Wir beschreiben allerdings im Folgenden die Konfiguration mit einer zentralen Konfigurationsdatei, was funktional keinen Unterschied macht. Eine der wichtigsten Optionen legt die unterstützen Protokolle fest, hier verschlüsseltes IMAP:

protocols = imaps

Mit Rücksicht auf Clients und/oder Mailserver, die TLS nicht unterstützen, kann es im Einzelfall ratsam sein, auch unverschlüsseltes IMAP zu erlauben. Dann muss allerdings auch den Clients eine unverschlüsselte Authentifizierung am Dovecot-Server erlaubt sein:

disable_plaintext_auth = no

Für das Beispiel sollen allerdings nur die verschlüsselte Variante IMAPS zum Einsatz kommen, was wiederum ein SSL-Zertifikat erforderlich macht, dessen Speicherort die Anweisungen

ssl_cert_file = /etc/ssl/certs/Zertifikat.pem ssl_key_file = /etc/ssl/private/Schluessel.key

festlegen. Es spricht nichts dagegen, die im Rahmen der Postfix-Konfiguration generierten Zertifikate zu verwenden. Der mit Abstand wichtigste Schritt der Dovecot-Konfiguration besteht darin, Dovecot mit der Option

»mail_location«

den Pfad zum unter Postfix konfigurierten Verzeichnis der Mailboxen bekannt zu machen.

mail_location = maildir:/var/mail/vhosts/%d/%n

Das Präfix

»maildir:«

sorgt dafür, dass Dovecot den angegebenen Pfad im Maildir-Format interpretiert. Dovecot enthält übrigens einen eigenen LDA (Local Delivery Agent), der sich mithilfe der Option

» mail_plugin_dir«

einbinden lässt (

Listing 1

). Außerdem kann der Admin an dieser Stelle auch das Plugin für den Sieve-Mailfilter einbinden. Bei der verteilten Konfiguration unter Ubuntu finden sich die zugehörigen Optionen unter

»/etc/dovecot/conf.d/15-lda.conf«

.

Listing 1

lda.conf

Authentifizierung

Ist das erledigt, kann der Administrator die Authentifizierungsmechanismen festlegen, die Dovecot den Clients anbietet. Da Postfix bereits so konfiguriert wurde, dass er die Authentifizierung an die Dovecot-SASL-Bibliotheken und Module weiterreicht, übernimmt Dovecot die komplette Authentifizierung aller SMTP-Clients ( Listing 2 ).

Listing 2

Dovecot-Authentifizierung

Im Hinblick auf die geplante SSL-Verschlüsselung begnügt sich das Beispiel mit dem Authentifizierungschema PLAIN, das Benutzername und Passwort zur Authentifizierung unverschlüsselt überträgt. Für das Speichern von Benutzernamen und Passwörtern nutzt die Beispiel-Konfiguration einfache Dateien, die allerdings mit dem Passwort-Schema

[6]

von Dovecot konform sein müssen. Hier bietet es sich in Analogie zur Unix-Authentifizierung beispielsweise an, die Dateien

»/var/mail/vhosts/

Domainname

/passwd«

und

»/var/mail/vhosts/

Domainname

/shadow«

anzulegen und sie Dovecot wie im obigen Code-Block gezeigt mittels

»userdb passwd-file { args = /var/mail/vhosts/%d/passwd}«

bekannt zu machen.

Selbstverständlich kann Dovecot die Zugangsdaten auch datenbank-basiert (MySQL, PostgreSQL) oder im LDAP verwalten. Wie erwähnt, bringt Postfix zwar einen eigenen MDA für virtuelle Mailboxen namens

»virtual«

mit, das Beispiel nutzt aber den Dovecot-eigenen LDA (Local Delivery Agent)

»dovecot«

. Neben dessen Referenzierung mit der Direktive

»virtual_transport«

aus

»/etc/postfix/main.cf«

muss der Admin außerdem einen neuen Service

»dovecot«

in

»/etc/postfix/master.cf«

registrieren (

Listing 3

)

Listing 3

/etc/postfix/master.cf (Ausschnitt)

Das Anlegen der virtuellen Postfix/Dovecot-Nutzer erfolgt wie beschrieben durch das Erzeugen der zugehörigen Verzeichnisse und Map-Dateien sowie durch Einträge in

»/var/mail/vhosts/

Domainname

/passwd«

und

»/var/mail/vhosts/

Domainname

/shadow«

.

Ubuntu-Anwender finden übrigens im Paket

»dovecot-postfix«

eine komfortable Möglichkeit zur Installation des kompletten Dovecot-Stacks, der sich automatisch um die wesentlichen Bestandteile der oben geschilderten Konfiguration kümmert (

Abbildung 3

).