Live-Beispiele

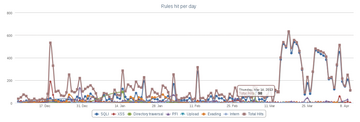

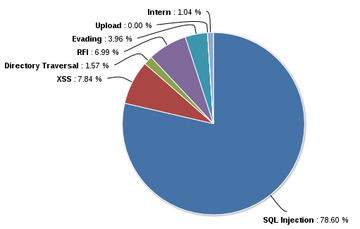

Abbildung 4 zeigt den Report einer Naxsi-Firewall, die seit dem 15. März automatisiert von mehreren Netzen aus angegriffen wurde. Ab dem 21. März wurden auf den Firewalls die zugehörigen Netze geblockt, ab dem 28. März wurden die gleichen Angriffe von anderen IPs aus weitergeführt, die dann 4 Tage später wieder auf der Firewall geblockt wurden. Ab dem 8 April wurden die Provider der zum Angriff gehörenden IP-Ranges informiert, seitdem ist die Angriffstatistik wieder auf das normale Grundrauschen gesunken. Der Angriff hat wertvolle Daten geliefert und war harmlos, da per SQL-Injections versucht wurde, mehrere Dokuwiki-Instanzen zu kompromittieren. Dokuwiki arbeitet aber dateibasiert ohne Datenbanken, also: No SQL, No Injection. Abbildung 5 schlüsselt die verdächtigen Muster nach den Angriffsarten auf.

Listing 8 zeigt den kumulierten Report (Doxi Result) für sechs Firewalls über einen Zeitraum von vier Wochen. Zu sehen sind Scans nach alten Sicherheitslücken (42 000 122, 42 000 089), diverse Exploitscanner (42 000 227, 42 000 145, 42 000 181) und Versuche, via Brute-Force Sicherheitslücken zu finden, auch wenn die entsprechende Software nicht installiert ist. Im Schnitt laufen an normalen Tagen pro IP/Domain zwischen 50 und 150 geblockte Anfragen auf, wenn die Angreifer-IP nach mehreren Versuchen geblockt wurde, sonst liegt der Wert bei durchschnittlich 300 bis 500 Angriffen je Tag und IP/Domain.

Listing 8

Doxi Result von sechs WAFs für 30 Tage

Performance

Es gibt eine Reihe von Benchmarks, die Nginx mit anderen prominenten Webservern vergleichen, siehe [15] , [16] . Dabei behauptet sich Nginx jeweils als einer der schnellsten Open-Source-Webserver.

Ein Server mit Nginx bleibt normalerweise selbst bei hoher Last noch ansprechbar, sodass Login und Admin-Aufgaben möglich sind, falls doch mal etwas schiefgehen sollte. Bei wildgewordenen Apachen kann das unter Linux schnell schwierig werden.

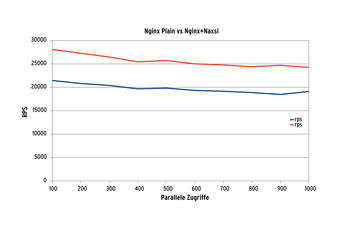

Mit Naxsi im Gepäck bricht die Performance von Nginx erwartungsgemäß etwas ein, im Test auf einem Vierkern-Server mit 2 GByte RAM um circa 30 Prozent. Das Ergebnis eines entsprechenden Benchmarks ist in Abbildung 6 zu sehen. Weitere Infos und Benchmarks sind im Zusammenhang mit den CeBIT-/OWASP-Vorträgen unter [17] zu finden.