Nicht im Container

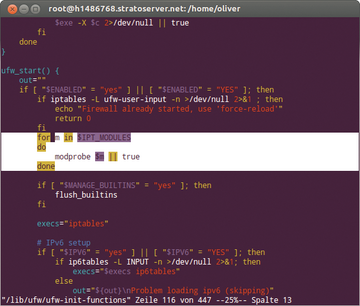

Beim Test auf einem virtuellen Linux-Server bei einem Internet-Provider spuckte UFW den wenig aussagekräftigen Fehler

»problem running ufw-init«

aus und die Firewall funktionierte nicht richtig, blockierte beispielsweise DNS-Anfragen und ICMP-Pakete. Bei näherer Untersuchung stellte sich heraus, dass beim Ablauf von

»ufw-init«

tatsächlich ein Fehler auftrat, der dazu führte, dass UFW zwar den ersten Teil der Konfiguration abarbeitete, den zweiten aber nicht. Das ist ziemlich unglücklich, hier sollten die Programmierer besser im Fehlerfall zum Ausgangszustand zurückkehren.

Die Ursache war letztlich ein fehlgeschlagender Aufruf von

»modprobe«

, der die in

»/etc/default/ufw«

festgelegten

»IPT_MODULES«

laden wollte (

Abbildung 1

). Nur gibt es auf einer Linux-Installation im virtuellen Container, etwa in OpenVZ, gar kein Kernel-Image und keine Kernel-Module. Mit ein paar Änderungen in

»before.rules«

,

»after.rules«

und den Konfigurationsdateien lässt sich UFW auch auf einem solchen Server zum Laufen bringen, aber es ist keine wirklich elegante Lösung.

Abbildung 1: Schwer zu glauben: Auf virtualisiertem Linux im Container funktioniert UFW nicht, denn es will Kernel-Module laden, die es nicht gibt.

Abbildung 1: Schwer zu glauben: Auf virtualisiertem Linux im Container funktioniert UFW nicht, denn es will Kernel-Module laden, die es nicht gibt.

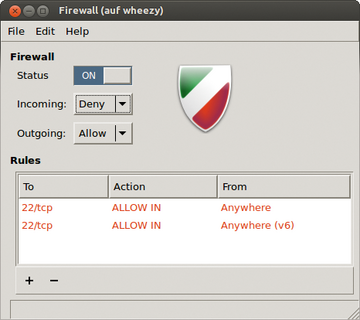

Wem die Verwendung von UFW noch zu kompliziert ist, dem kann geholfen werden: Mit GUFW

[5]

gibt es noch ein grafisches Frontend zu UFW, das die Benutzung der Kommandozeile komplett vermeidet (

Abbildung 2

). Wem andererseits die UFW zu wenig herausfordernd erscheint, sollte einen Blick in die Manpage beziehungsweise in die Manpage zu

»ufw-framework«

werfen. Dort ist dokumentiert, wie man UFW für Spezialanwendungen erweitern kann, etwa um Port-Forwarding oder Masquerading einzurichten. Limitiert ist man hierbei nur durch die zugrunde liegenden Netfilter-Funktionen.

Abbildung 2: Grafisches Frontend, aber letztlich keine wesentliche Erleichterung gegenüber der Commandline-Version von UFW.

Abbildung 2: Grafisches Frontend, aber letztlich keine wesentliche Erleichterung gegenüber der Commandline-Version von UFW.

Es hilft

Das UFW-Paket vereinfacht die Verwaltung der Firewall-Konfiguration unter Linux erheblich. Für kompliziertere Eingriffe in die Firewall-Mechanik kann der Administrator dennoch selbst per IPTables seine UFW-Installation erweitern und an seine Bedürfnisse anpassen. Die gute Manpage und die Readme-Datei gibt erschöpfend Auskunft für alle Fragen rund um UFW. Wer allerdings seine Linux-Firewall in einem virtuellen Container installiert hat, muss aufpassen: UFW funktioniert dann nicht oder fehlerhaft.

Tabelle 1

Dateien

|

Datei |

Funktion |

|---|---|

|

/usr/sbin/ufw |

UFW-Befehl |

|

/etc/init/ufw.conf |

Upstart-Datei für UFW-Service (Ubuntu) |

|

/etc/default/ufw |

Haupteinstellungen für UFW (IPv6 usw.) |

|

/etc/ufw/ufw.conf |

Einstellungen (aktiviert, Loglevel) |

|

/etc/ufw/before.rules |

Regeln vor den benutzerdefinierten Regeln |

|

/etc/ufw/before6.rules |

dito, IPv6 |

|

/etc/ufw/after.rules |

Regeln nach den benutzerdefinierten Regeln |

|

/etc/ufw/after6.rules |

dito, IPv6 |

|

/etc/ufw/sysctl.conf |

Kernel-Parameter |

|

/etc/ufw/applications.d |

Anwendungsprofile |

Infos

- Netfilter: http://www.netfilter.org/

- Nils Magnus, Wiedergeborene Wächter, ADMIN 02/2010, http://www.admin-magazin.de/Das-Heft/2010/02/Netfilter-Tables-schicken-sich-an-das-Erbe-von-IPTables-anzutreten/

- IPtables: http://www.netfilter.org/projects/iptables/

- UFW: https://launchpad.net/ufw

- GUFW: http://gufw.org