Two-Factor-Authentication für Wordpress-Blogs

Schlüssel-Bund

Seit einiger Zeit bietet das ADMIN-Magazin als Aboprämie einen Yubikey an, der Two-Factor-Authentication mit Einmalpasswörtern (One Time Passwords, OTP) kombiniert. Für eine Authentifizierung genügt es also nicht mehr, sein Standard-Passwort einzugeben, der Anwender braucht noch ein zweites. In diesem Fall erzeugt der Yubikey die Einmalpasswörter. Besonders praktisch ist der Key, weil er intern eine USB-Tastatur simuliert, als die er sich beim PC ausgeben kann. Somit ist für jeden Rechner, der USB-Tastaturen unterstützt, ein spezieller Treiber überflüssig.

Sind die USB-Ports im Internetcafé nicht deaktiviert, klappt das Login mit Yubikey/OTP sogar dort und verschafft zusätzlichen Schutz, denn selbst das mitgeschnittene oder -geloggte Einmalpasswort ist keinem Hacker nützlich, weil es eben nach einmaliger Nutzung verfällt. Umgekehrt kann niemand allein aus einem verlorenen Yubikey Nutzen ziehen, da immer noch das normale Passwort zur Authentifizierung nötig ist.

Ein Beispiel für die Anwendung ist die Absicherung eines Wordpress-Blogs mit den beschriebenen Mitteln und einem separaten Plugin für den Yubikey [1] . Wordpress ist in PHP geschrieben, daher greift das Plugin auf die PHP-Bibliothek des Yubikey zurück, die ebenso wie Bibliotheken in vielen anderen Sprachen frei zur Verfügung steht [2] .

Sind die Rechte des Blogs so angepasst, dass der Webserver in die entsprechenden Verzeichnisse schreiben darf, können Sie das Plugin direkt über das Admin-Interface von Wordpress installieren. Andernfalls erledigen Sie die Installation, indem Sie das Paket per SSH entpacken oder über FTP hochladen. Abschließend aktivieren Sie das Plugin im Admin-Interface.

Auf Knopfdruck

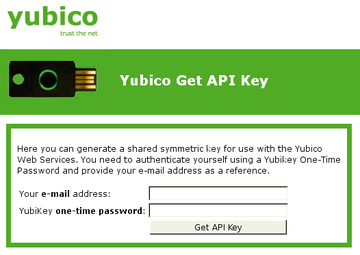

Zur Konfiguration des Plugin brauchen Sie eine Yubico-ID und einen API-Key, den Sie auf der Webseite

[3]

anfordern. Sie geben im oberen Feld Ihre E-Mail-Adresse an, setzen den Cursor in das untere Feld und aktivieren den eingesteckten Yubikey per Knopfdruck (

Abbildung 1

). Er gibt dann im Feld einen Schlüssel aus. Wenn Sie auf der Webseite den Button

»Get API Key«

drücken, bekommen Sie eine Client-ID und den geheimen Schlüssel angezeigt. Die Client-ID und den API-Key geben Sie in den Einstellungen des Wordpress-Plugin unter

»Settings | Yubikey«

ein. Auf der Seite

»Users | Your Profile«

müssen Sie dann noch die Key-ID eintragen, das sind die ersten zwölf Zeichen, die der Yubikey automatisch ausgibt, und

»Yubikey authentication«

auf

»Use Yubico Server«

schalten.

Abbildung 1: Schon bei der Registrierung des API-Key hilft der Yubikey. Er füllt das zweite Feld der Eingabemaske aus.

Abbildung 1: Schon bei der Registrierung des API-Key hilft der Yubikey. Er füllt das zweite Feld der Eingabemaske aus.

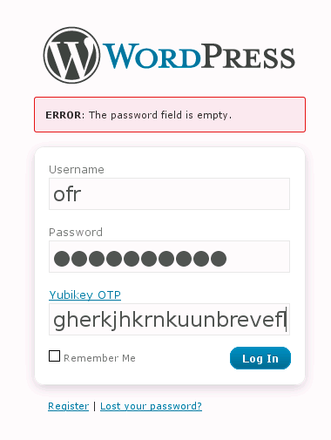

Ist alles richtig konfiguriert, verlangt Wordpress beim Login zusätzlich zum normalen Passwort noch ein One Time Password, das Sie einfach durch Betätigen des Yubikey-Schalters eingeben (siehe Abbildung 2 ).

Abbildung 2: Nach der fertigen Konfiguration verlangt Wordpress zusätzlich ein Einmalpasswort, das der Yubikey generiert.

Abbildung 2: Nach der fertigen Konfiguration verlangt Wordpress zusätzlich ein Einmalpasswort, das der Yubikey generiert.

Weitere fertige Einbindungen des Yubikey gibt es beispielsweise für Drupal und Mediawiki, selbst ein Apache-Modul fehlt nicht. Ein Interface zu Linux-PAM stellt der ADMIN-Artikel [4] vor.

Infos

- Yubikey-Plugin für Wordpress: http://henrik.schack.dk/yubikey-plugin

- PHP-Klasse für Yubikey: http://code.google.com/p/php-yubico

- API-Key anfordern: https://upgrade.yubico.com/getapikey/

- Thorsten Scherf, "Benutzerauthentifizierung mittels PAM": ADMIN 04/2010,S. 42

ADMIN-Magazin 01/2011 kostenlos verfügbar

Ab sofort stehen alle Artikel des ADMIN-Magazins 01/2011 "Monitoring" online kostenlos zur Verfügung. Das Heft stellt praktische Tools und Technologien für Administratoren von Linux-, Unix- und Windows-Servern vor, zum Schwerpunkt Monitoring, aber auch IPv6, Authentifizierung, SSH-Guard, OpenStack