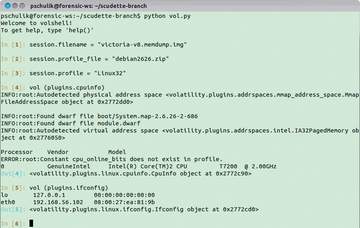

Session starten

Um das Analyse-Framework zu starten, muss das Python-Skript

»vol.py«

in der Konsole aufgerufen werden. Daraufhin wird eine ipython-Shell geladen, die als Benutzerschnittstelle dient. Außerdem generiert Volatility beim Start ein Session-Objekt. Dieser Session übergibt man das Speicherabbild, das Kernelprofil und die Information, ob es sich um ein 32- oder 64-Bit-Linux-System handelt. Die entsprechenden Angaben dienen als globale Parameter und werden bei jedem Aufruf standardmäßig an die Analyseplugins übergeben. Somit müssen diese Informationen nicht jedes Mal neu angegeben werden. Nun ist es möglich, den Arbeitsspeicher mithilfe von Volatility forensisch zu analysieren. Als Erstes kann man Informationen über das betroffene Linux System sammeln. Beispielsweise gibt das Plugin

»cpuinfo«

aus, welcher Prozessor verbaut war. Mit

»ifconfig«

kann die IP-Adresse des betroffenen Systems ermittelt werden.

Abbildung 2

zeigt den kompletten Vorgang.

Abbildung 2: Dem Session-Objekt das Speicherabbild und die Datei mit dem Kernelprofil übergeben. Die beiden Plugins cpuinfo und ifconfig geben Auskunft über die Konfiguration des betroffenen Systems.

Abbildung 2: Dem Session-Objekt das Speicherabbild und die Datei mit dem Kernelprofil übergeben. Die beiden Plugins cpuinfo und ifconfig geben Auskunft über die Konfiguration des betroffenen Systems.

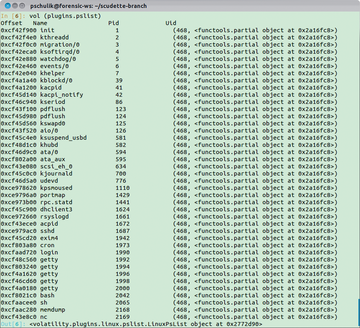

Was lief denn da?

Volatility ermöglicht die Auflistung aller Prozesse, die zum Zeitpunkt der Speicherakquise liefen. Dafür wird das Plugin

»pslist«

verwendet. Aufruf und Ausgabe dieses Plugins werden in

Abbildung 3

gezeigt. Anhand der Prozesse kann ein Forensiker erkennen, ob ein Angreifer einen für das System untypischen Prozess gestartet hat. Beispielsweise könnte auf dem System ein weiterer SSH-Server laufen, der dem Angreifer als Hintertür dient. Zwar ist es auch möglich, diese Informationen direkt am laufenden System abzurufen, jedoch könnte sich auf dem zu untersuchenden System ein Rootkit befinden, das diesen Prozess und somit die Hintertür versteckt. Vor der externen Analyse des Arbeitsspeichers kann das Rootkit jedoch nichts verstecken.

Abbildung 3: Das Plugin pslist zeigt alle Prozesse an, die zum Zeitpunkt der Speicherakquise auf dem betroffenen System liefen.

Abbildung 3: Das Plugin pslist zeigt alle Prozesse an, die zum Zeitpunkt der Speicherakquise auf dem betroffenen System liefen.

Betrachtet man die Ausgabe der Prozesse, so erkennt man, dass ein SSH-Server und der Mail Transport Agent

»exim4«

auf dem Linux-System liefen. Zudem waren mit

»memdump«

und

»nc«

(netcat) zwei eher untypische Prozesse aktiv. Bei

»memdump«

handelt es sich um ein Werkzeug, welches früher zur Speicherakquise verwendet wurde. Dies verdeutlicht, dass auch die Aktivitäten des Forensikers am laufenden System Spuren hinterlassen.