Automatisierte Portscan-Auswertung in großen Netzen

Leider geöffnet

Eines der Hauptprobleme regelmäßiger Portscans in großen Netzen ist ihr Aufwand: Mit der Serveranzahl wächst die Liste offener Ports schnell in eine Größenordnung, die manuell nicht mehr überschaubar ist. Notwendig wäre eine sorgfältige, deshalb sehr zeitintensive Auseinandersetzung mit den Scan-Ergebnissen – aber dafür fehlt oft das Personal. Zudem gibt es in vielen Organisationen keinen präzise definierten, zentral verfügbaren Soll-Zustand, mit dem das Ergebnis abgeglichen werden könnte. Das ist insbesondere dann so, wenn einzelne Abteilungen eigenständig neue Server in Betrieb nehmen dürfen.

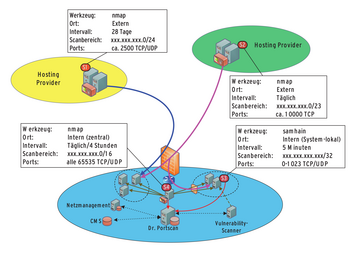

Analysiert man seine Netze zudem von unterschiedlichen Standorten aus, etwa organisationsintern und von außen, hat man zusätzlich mit unterschiedlichen Ergebnislisten zu kämpfen. Die resultieren unter anderem aus Verbindungen, die Firewalls blockieren, oder den Scan-Zeitpunkten. Die manuelle Auswertung und das Erkennen von Veränderungen sind dann noch mühsamer.

Reporting-Tool

Ein im Deutschen Forschungsnetz (DFN) entstandenes Open-Source-Werkzeug hilft bei der Automatisierung verteilter Portscans und deren Auswertung. Dr. Portscan ist ein Delta-Reporting Tool, das nahezu beliebige Portscan-Werkzeuge unterstützt, die parallel oder zeitversetzt in beliebigen Zeitintervallen beliebig überlappende Netz- und Portbereiche analysieren. Die Ergebnisse dieser Scan-Läufe werden automatisiert aggregiert und miteinander verglichen. Dabei entdeckte Veränderungen können in Berichte für verschiedene Zielgruppen einfließen oder als Parameter an Skripte und Programme übergeben werden. Auf dieser Basis können verfeinerte Diagnosen gestellt und das Ergebnis mit einem definierten Soll-Zustand abgeglichen werden.

Im Folgenden beschreiben wir den allgemeinen Aufbau verteilter Portscan-Infrastrukturen, die Architektur und Funktionsweise von Dr. Portscan und grundlegende Schritte zu Installation und Inbetriebnahme.

Verteilte Portscans

Der Einsatz von Portscans als proaktive Sicherheitsmaßnahme muss zunächst sorgfältig geplant werden, um zu aussagekräftigen Ergebnissen zu kommen. Mit den folgenden Fragestellungen sollte sich der Administrator dabei auseinandersetzen:

- Welche Portscan-Werkzeuge sollen eingesetzt werden? Neben dem Klassiker

»

nmap« gibt es zahlreiche weitere kostenlose, aber auch kommerzielle Scanner. Auch Sicherheits- und Netzmanagement-Werkzeuge können explizit oder implizit Informationen über offene Ports liefern und somit als Datenquelle dienen. - Von wie vielen und welchen Systemen aus sollen die Portscans laufen? Durch eine entsprechende Platzierung mehrerer Portscanner lassen sich zum Beispiel Innen- und Außenansichten der analysierten Netze unterscheiden.

- Wie häufig soll von diesen Systemen aus gescannt werden? Dabei ist beispielsweise zu beachten, dass einige Internet-basierte Portscan-Dienste nur fixe Intervalle vorsehen.

- In welchem Umfang soll jeweils gescannt werden? Portscans von außen sind im Allgemeinen langsamer als LAN-interne Scans. Deshalb möchte man sie eventuell auf einzelne Subnetze oder nur eine Teilmenge der möglichen TCP/UDP-Ports einschränken.

- Wie können die ermittelten offenen Ports validiert, also einem Soll-Zustand gegenübergestellt werden? Neben einem Initialscan mit anschließender manueller Prüfung kann gegebenenfalls der in einer Asset-Datenbank oder in einem Configuration-Management-System dokumentierte Soll-Zustand herangezogen werden.

Abbildung 1 zeigt etwas vereinfacht die aktuelle Konfiguration als Beispiel, anhand dessen wir nun auf den Einsatz von Dr. Portscan eingehen.