Schwachstellen drahtloser Netzwerke ausmerzen

Sicherungen

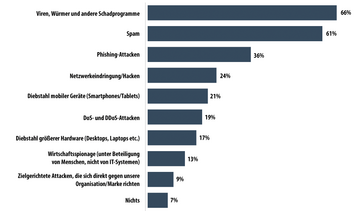

Einer Kaspersky-Umfrage aus dem Jahr 2013 [1] zufolge, fielen 9 Prozent der befragten Unternehmen gezielten Attacken auf das Unternehmensnetzwerk zum Opfer. Solche Angriffe können enorme Schäden verursachen, die entsprechend der Kaspersky-Studie von Großunternehmen mit durchschnittlich 1,8 Millionen Euro beziffert wurden. Kleine und mittlere Unternehmen kostet eine gezielte Attacke im Schnitt immer noch 70 000 Euro.

Zielgerichtete Angriffe erfolgen meist über sogenanntes Spear-Phishing – also über eine gezielte Phishing-Attacke auf einen Mitarbeiter. Zum Einfallstor ins Unternehmensnetz können dabei auch drahtlose Netzwerke werden. Trotz etlicher Vorteile müssen bei ihrem Einsatz immer auch die Schwachpunkte betrachtet werden. Zu den möglichen Folgen gehören Datendiebstahl, Malware-Infektionen, Netzwerk-Lücken und rechtliche Konsequenzen ( Abbildung 1 ).

Aus Perspektive der IT-Sicherheit sollten die folgenden Schwachstellen bei der Nutzung drahtloser Netzwerke besonders im Blick sein:

- Man-in-the-Middle-Attacke,

- Sniffing-Angriff,

- Lücke "Netzwerkfreigabe von Nutzer aktiviert".

Der Mann in der Mitte

Beim Man-in-the-Middle-Angriff (MitM) steht der Angreifer zwischen den beiden Kommunikationspartnern. Er hat mit seinem System vollständige Kontrolle über den Datenverkehr zwischen den Netzwerkteilnehmern und kann die Informationen nach Belieben einsehen und sogar manipulieren. Der Angreifer täuscht den Kommunikationspartnern vor, das jeweilige Gegenüber zu sein.

Bei drahtlosen Netzwerken existieren mehrere MitM-Szenarien. Beim klassischen Beispiel erfolgt der Angriff über einen "rogue" – also einen böswilligen – Accesspoint. Die Umleitung eines Opfers auf eine unverschlüsselte Seite ist möglich, indem SSL deaktiviert wird. Zielgerichtete Attacken auf Personen können einem ähnlichen Schema folgen. Das anvisierte Opfer wird auf eine Webseite umgeleitet, auf der dann der Rechner gezielt per Drive-by-Download infiziert wird.

Wie könnte ein Man-in-the-Middle-Angriff aussehen? Kriminelle könnten einen "Rogue-Accesspoint" als freies WLAN-Netz an einem öffentlichen Ort anbieten, beispielsweise im Hotel, in einem Café oder am Flughafen. Wählt sich ein Nutzer dort ein, können die Kriminellen den kompletten Datenverkehr mitlesen und manipulieren. Um verschlüsselte Daten einsehen zu können, sind weitere Eingriffe nötig, die unten näher beschrieben werden.

Darüber hinaus können Nutzer eines feindlichen WLAN-Netzes auf Phishing-Seiten weitergeleitet werden. Diese Methode kann gezielt und auch automatisiert eingesetzt werden. Ruft ein User die Seite eines Bezahldienstes wie Paypal auf, wird vom Accesspoint eine Weiterleitung auf eine täuschend echte Phishing-Seite benutzt, die ebenfalls von Kriminellen betrieben wird. Administratoren sollten daher die Nutzung öffentlicher WLAN-Netze durch Firmengeräte immer kritisch sehen.

MitM-Angriffe müssen allerdings nicht immer über einen Rogue-Accesspoint erfolgen. Auch ein WLAN-Nutzer mit genügend krimineller Energie kann den Datenverkehr in einem WLAN-Netzwerk manipulieren. Dabei wird per SSL-Stripping SSL deaktiviert und damit die Webseiten-basierte Verschlüsselung aufgehoben. So können auch Login-Daten abgegriffen werden.

Vorsicht vor Schnüfflern

Wireless-Netze sind für Sniffing-Attacken besonders anfällig. Das Sniffing ist hier leicht zu bewerkstelligen, weil über WLAN übertragene Daten für jeden Rechner sichtbar sind. Mit der richtigen Software können diese Informationen problemlos aufgezeichnet werden. Ob die Informationen dann lesbar sind oder nicht, hängt allerdings von der Verschlüsselung ab.

Webseiten werden meist über SSL-Protokolle verschlüsselt. Um SSL-verschlüsselte Daten sichtbar zu machen, haben Angreifer zwei Möglichkeiten: Dem Opferrechner wird ein gefälschtes Zertifikat präsentiert, der Anwender nickt in Unwissenheit die Warnung ab und der Angreifer ist als Man-In-The-Middle im Netzwerk. Alternativ können Kriminelle Netzwerk-Traffic so manipulieren, dass durch sogenanntes SSL-Stripping keine Verschlüsselung stattfindet. Netzwerk-Nutzer bemerken dies daran, dass sie in der Adressleiste des Browsers kein Schlosssymbol und nur

»http«

statt

»https«

sehen. Doch nur wenige Anwender überprüfen dieses Merkmal.

Die bei WLANs am häufigsten genutzten Verschlüsselungstypen sind WPA und WEP. Letzteres gilt jedoch als veraltet und unsicher. So gibt es für WEP fertige Toolsets, die ein so gesichertes WLAN in weniger als 60 Sekunden knacken können – stetigen Datenverkehr vorausgesetzt. WPA, insbesondere WPA2 sind sicher, sofern das Passwort stark genug ist.

Bisher haben wir nur Angriffe auf Surfer betrachtet. Jedoch sind auch Anwendungen wie etwa Chat, FTP oder E-Mail, die über ein drahtloses Netzwerk verwendet werden, anfällig für Attacken. Die damit verknüpften Programme müssen selbst eigene Verschlüsselungstechnologien mitbringen.

Outlook kann etwa über SSL verschlüsseln, wenn der Mailserver (beziehungsweise der Mailprovider) das anbietet. Wird FTP genutzt, sollte man zu sFTP greifen.