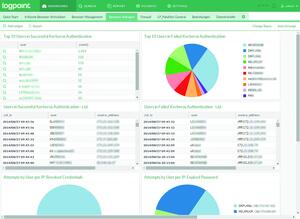

Im Test: LogPoint 5.2.3

Durchblick im Log-Daten-Dschungel

Bereits seit 2008 beschäftigt sich der dänische Hersteller Logpoint mit dem Log-Management und Security Information and Event Management, kurz SIEM. Damit sind das Auswerten von Log-Dateien und das Reagieren auf bestimmte Werte gemeint. Notwendig ist der Einsatz einer solchen Software, da sich die Fülle an Informationen durch den Menschen nicht mehr auswerten lässt. Daher hat der Administrator genau zwei Möglichkeiten: Log-Dateien ignorieren und hoffen, dass nichts passiert, oder die passende Management-Software einsetzen. Denn nur so lassen sich frühzeitig zum Beispiel externe Angriffe und Probleme von Hard- und Software erkennen. Das ist gerade auch in produzierenden Betrieben ein nicht zu unterschätzender Vorteil. Denn nicht umsonst fordern Zertifizierungen wie ISO 27001 die Bereitstellung von Verfahren zum Nachweis der Einhaltung zahlreicher Compliance-Richtlinien.

Egal, woher die Log-Dateien kommen

Obwohl es schon seit Jahrzehnten Log-Dateien gibt, hat sich bis heute kein Standard herauskristallisiert. Das liegt daran, dass eine unüberschaubare Menge an Soft- und Hardware

...Der komplette Artikel ist nur für Abonnenten des ADMIN Archiv-Abos verfügbar.