Hardware-Schutz

Hardware Enforcement bietet im Vergleich dazu einen weitaus besseren Zugriffsschutz. Hier wird die Kommunikation direkt in den ASICs (Application Specific Integraded Circuits) in Hardware gefiltert. Jeder Switch-Port hat dazu einen Filter hinterlegt, der nur jeden Datenverkehr zulässt, der von der Zoning-Konfiguration erlaubt wird.

Bei den ersten Zoning Implementierungen der Switch-Hersteller war oft Hardware Enforcement nur bei Port Zoning möglich. WWN Zoning beruhte im Gegensatz dazu nur auf Software Enforcement. Dies führte zur Verwendung der Begriffe "Hard Zoning" für Port Zoning und "Soft Zoning" für WWN Zoning und zum Glauben, dass Port Zoning sicherer sei als WWN Zoning – was heute so nicht mehr zutreffend ist. Die Begriffe Hard Zoning / Port Zoning und Soft Zoning / WWN Zoning sollte man heute also am besten nicht mehr verwenden, um Missverständnissen vorzubeugen. Am besten ist es, von WWPN basierten oder D/P-ID-basierten Zoning mit Software- oder Hardware-Enforcement zu sprechen. WWPN-basiertes Zoning mit Hardware-Enforcement kann dabei als Best Practise angesehen werden.

Zoning-Ansätze

Abschließend stellt sich noch die Frage, wie man die einzelnen N_Ports zu Zonen zusammenfasst. Diese könnten etwa basierend auf Storage-Systemen, Serverbetriebssystemen, Anwendungen oder Lage im Rechenzentrum gewählt werden. Jede dieser Gruppierungen hat aber ihre individuellen Nachteile, es hat sich daher das Single Initiator Zoning (SIZ), manchmal auch als Single HBA Zoning bezeichnet, durchgesetzt.

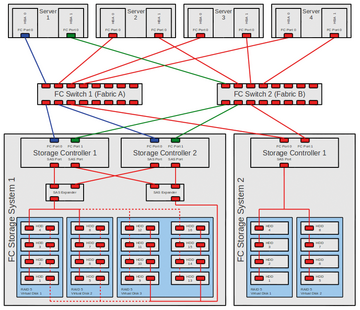

Beim SIZ befinden sich in jeder Zone nur ein einzelner HBA-Port und die jeweiligen Storage-Ports, auf die der HBA-Port zugreifen soll. So darf in Abbildung 4 der Server 1 nur auf das Storage-System 1 zugreifen.

Abbildung 4: Ein Port eines HBAs und ein Port eines Storage-Systems befinden sich jeweils in einer Zone (blau und grün).

Abbildung 4: Ein Port eines HBAs und ein Port eines Storage-Systems befinden sich jeweils in einer Zone (blau und grün).

Wenn ein HBA-Port sowohl für den Zugriff auf Storage-Systeme als auch Tape-Systeme eingesetzt wird, werden dafür zwei separate Zonen eingerichtet. Damit erhalten die Tape-Systeme, die für Störungen durch RSCNs anfälliger sind, keine RSCNs von Storage-Systemen.