Kritische Infrastrukturen

Unter dem Begriff Kritische Infrastruktur (KRITIS) [6] fasst das Bundesinnenminsterium Institutionen und Einrichtungen mit wichtiger Bedeutung für das staatliche Gemeinwesen zusammen. Dazu gehören zum Beispiel Versorgungsunternehmen aus den Bereichen Energie, Ernährung, Gesundheit und des Transportwesens, aber auch Banken, Versicherungen und natürlich staatliche Stellen wie Regierung, Justiz und Katastrophenschutz. Die Politik diskutiert bereits seit Längerem eine Meldepflicht für IT-Angriffe auf kritische Infrastrukturen und hat im Frühjahr 2013 den Entwurf eines Gesetzes zur Erhöhung der Sicherheit informationstechnischer Systeme vorgelegt [7] . Schützenhilfe erhält der Innenminister dabei von der EU-Kommission, die mit der Cyber Security Directive ebenfalls einen entsprechenden Vorschlag erarbeitet hat [8] . Derlei Aktivitäten dokumentieren deutlich, wie hoch die Gefahr für elektronische Angriffe auf kritische Infrastrukturen von der Regierung eingeschätzt wird.

Wie real die Gefahr für Industrieanlagen im Netz tatsächlich ist, bestätigt auch der Versuch des amerikanischen Sicherheitsexperten Kyle Wilhoit. Dieser hat in seinem Keller eine absichtlich unsicher konfigurierte Wasserpumpenstation aufgebaut, die sich nach außen hin als Kontrollsystem einer kleinstädtischen Wasserversorgung darstellte. Das Ergebnis: Schon nach wenigen Tagen lockte der Honeypot zahlreiche SCADA-Hacker an. Die vollständige Geschichte kann man unter [9] nachlesen.

Auf dem Silbertablett

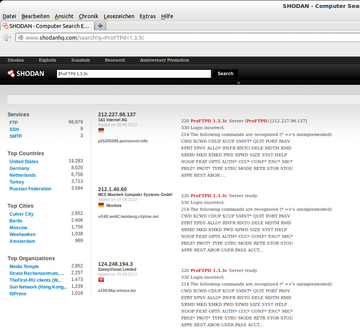

Die Diskussion wird noch zusätzlich befeuert, da sich mit dem Internet verbundene Systeme heute ganz besonders leicht aufspüren lassen. So wertet die Suchmaschine Shodan

[10]

die Banner von Web-, FTP-, SSH-, Telnet- und SNMP-Servern aus. Auf diese Weise kann man dann ganz gezielt nach verwundbaren Versionen von Serverdiensten suchen. Weiß man beispielsweise, dass Version 1.3.3c des populären ProFTPd-Servers über eine gravierende Sicherheitslücke verfügt, genügt es, Shodan mit folgendem String auf die Suche zu schicken:

»ProFTPd 1.3.3c«

. Kurze Zeit später präsentiert Shodan eine umfangreiche Liste von Servern, die diese Version installiert haben.

Das Suchergebnis lässt sich dann noch weiter eingrenzen, so etwa auf bestimmte Länder, Städte oder sogar Organisationen. Shodan unterbreitet dafür auch gleich die passenden Vorschläge, indem es die

»Top Countries«

,

»Top Cities«

und

»Top Organizations«

auflistet (

Abbildung 2

). So kann man sich beispielsweise alle bei einem bestimmten Provider gehosteten Systeme anzeigen lassen, die diese verwundbare Serverversion einsetzen.