Sicherheitslücke wieder im Linux-Kernel

Ein bereits einmal gefixter Bug im Linux-Kernel taucht wieder auf und öffnet die Tür zu Root-Exploits, die im Internet kursieren.

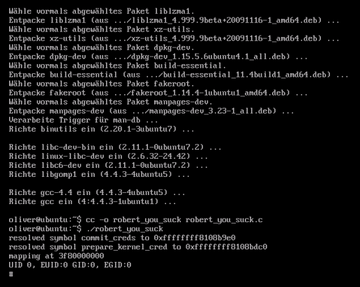

Schon früher einmal haben die Linux-Entwickler einen schwerwiegenden Fehler im Code gefunden, der für die Kompatibilität von 32- und 64-Bit-Operationen sorgen soll. Nun stellte sich heraus, dass ein weiterer Patch den damalige Bugfix wirkungslos werden ließ, was erneut die Möglichkeit zu einem Root-Exploit bietet, wie Ben Hawkes in seinem Blog berichtet. Mit einigen Anpassungen erlaubt der auf seiner Seite verlinkte Exploit nun also wiederum, Usern mit einem normalen Account durch die Sicherheitslücke Root-Rechte zu erlangen (siehe die Abbildung unten). Ohne einen solchen Benutzerzugang ist das allerdings nicht ohne weiteres möglich. Patches, die die Lücke nun endgültig schließen sollen, haben bereits den Weg in den Kernel-Sourcecode gefunden, die meisten Distributoren müssen allerdings noch Updates nachreichen. Auch auf der Security-Mailingliste Full Disclosure gibt es einen Exploit zum Thema, der allerdings bei unserem Test nicht funktioniert hat.

Neuer Root-Exploit für den Linux-Kernel

Eine Sicherheitslücke macht aktuelle Linux-Kernel verwundbar.