Virtuelle CDs

Jeder Virtualisierungsserver stellt per Default den Speicherbereich

»Lokales Verzeichnis«

zur Verfügung, der auf dem Virtualisierungs-Servern unter

»/var/lib/libvirt/images/«

abgebildet ist. Selbstverständlich lassen sich ISO-Dateien auch direkt in dieses Verzeichnis kopieren und sich dann von dort im UVMM-Dialog mit Laufwerken verknüpfen.

Im nächsten Schritt muss der Administrator mindestens noch ein weiteres Laufwerk, diesmal ein CD-Laufwerk, hinzufügen und kann dann unmittelbar das zuvor kopierte ISO als Boot-Medium auswählen.

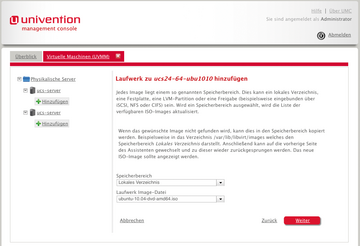

Abbildung 7: ISO-Imagedateien liegen beim UCS im Speicherbereich lokaler Speicher und lassen sich mit UVMM einfach etwa als CD-Laufwerk einbinden.

Abbildung 7: ISO-Imagedateien liegen beim UCS im Speicherbereich lokaler Speicher und lassen sich mit UVMM einfach etwa als CD-Laufwerk einbinden.

Beim Anlegen eines neuen virtuellen Laufwerks für eine neue Virtualisierungsinstanz muss der Admin im UVMM-Profil die Bootreihenfolge für vollvirtualisierte Instanzen einstellen, damit sichergestellt ist, dass die VM auch tatsächlich von dem mit dem CD-Laufwerk verknüpften ISO-Image bootet. Bei paravirtualisierten Instanzen ergibt sich Boot-Reihenfolge aus der Reihenfolge beim Definieren der Laufwerke. Diese lässt sich aber nach Beenden des Assistenten mit

»Fertigstellen«

im Menü

»Laufwerke«

mit

»Als Boot-Medium setzen«

beeinflussen.

Wurde eine virtuelle Instanz erfolgreich definiert, zeigt das UVMM-Modul links eine Übersicht der neuen Instanzen, gruppiert nach Sicherungspunkten (nur KVM), Laufwerken, Netzwerkschnittstellen und Einstellungen. Die meisten Einstellungsoptionen in der GUI sind intuitiv und selbsterklärend. Wer entsprechende Dialoge von Virtualbox, Parallels oder VMware Workstation kennt, wird sich zurechtfinden.

Via UVMM angelegte virtuelle Instanzen sind übrigens per Default ausgeschaltet. Das Einschalten lässt sich auf zweierlei Art bewerkstelligen, nämlich entweder in der Übersicht des jeweiligen physischen Servers mit dem zugehörigen Listeneintrag oder in der Übersicht der virtuellen Instanz selbst. In diesem Fall gibt es hier einen Abschnitt

»Operationen«

.

Mit

»Starten«

fährt der Admin eine virtuelle Instanz hoch,

»Beenden«

stoppt sie erwartungsgemäß. Fährt der Benutzer oder Admin das darin laufende Betriebssystem vorher nicht herunter, gleicht dieser Vorgang dem Ausschalten eines physischen Rechners. Mit

»Pausieren«

lässt sich der jeweiligen virtuellen Instanz sämtliche CPU-Zeit entziehen; allerdings bleibt der Arbeitsspeicher auf dem physischen System belegt. Mit

»Speichern und Beenden«

ist gewährleistet, dass der Arbeitsspeicher der virtuellen Instanz gesichert ist, bevor der Instanz CPU-Zeit vollständig entzogen wird. Im Unterschied zum Pausieren gibt diese Funktion außerdem den Arbeitsspeicher wieder frei.

Neustart mit KVM

Gespeicherte virtuelle Maschinen lassen sich mit

»Starten«

wieder in Betrieb nehmen, allerdings ist diese Funkion nur auf Virtualisierungs-Servern auf KVM-Basis verfügbar. Mit

»Fortfahren«

wird einer pausierenden Instanz wieder CPU-Zeit zugewiesen, was den Zustand vor dem Pausieren restauriert. Das

»Löschen«

einer virtuellen Instanz hängt das betreffende Laufwerk aus und löscht optional auch die korrespondierende Image-Datei. Das Menü

»Laufwerke«

zeigt eine Liste aller definierten virtuellen Laufwerke mit Typ, Image-Datei und Größe.

Virtuelle CDROM-Images erlauben ausschließlich das Einbinden existenter ISOs. Bei Festplatten-Images lassen sich dagegen auch solche hinzufügen, deren reale Größe im laufenden Betrieb bis zur angegebenen Größe mitwächst (Sparse-Datei). Außerdem legt der Admin hier die Boot-Reihenfolge fest, in der das emulierte BIOS der virtuellen Instanz die Laufwerke nach bootbaren Medien durchsucht.

Ganz unten im Menü

»Einstellungen«

findet der Admin die grundlegenden Einstellungen jeder virtuellen Instanz, die sich freilich nur ändern lassen, wenn die virtuelle Instanz ausgeschaltet ist und keine Sicherungspunkte angelegt sind. Dabei muss der Name der virtuellen Instanz bei

»Name«

mit deren Hostnamen im LDAP übereinstimmen. Im Feld

»Architektur«

kann der Admin die Architektur der emulierten Hardware festlegen. Virtuelle 64-Bit-Instanzen lassen sich nur auf Servern mit AMD64-Architektur anlegen.

Das Feld

»Anzahl der CPUs«

legt fest, wie viele virtuelle CPUs die Libvirt der virtuellen Instanz zuteilt. Das Feld

»Speicher«

bestimmt die Größe des Arbeitsspeichers. Einstellungen zum virtuellen Netzwerk-Interface finden sich im Menü

»Netzwerkschnittstellen«

, wie etwa die MAC-Adresse der Netzwerkschnittstelle. Bei Nichtausfüllen trägt UVMM einen Zufallswert ein. Mit

»Netzwerkschnittstelle«

gibt der Admin das für die Bridge des physischen Servers benutzte Interface an; Default ist

»eth0«

. Seit dem Patch-Level 2.4.2 lassen sich pro virtueller Instanz übrigens mehrere Netzwerkschnittstellen definieren. UVMM unterstützt dazu die Typen

»Bridged«

und

»NAT«

.

Ganz unten gibt es noch den Bereich

»Erweiterte Einstellungen«

, in dem sich Attribute, wie beispielsweise die verwendete Virtualisierungstechnik finden und die der Admin in der Regel beim Erzeugen einer virtuellen Instanz bestimmt. Außerdem findet sich hier auch die schon bei der Profil-Definition festgelegte Option für den Direktzugriff. Mit Setzen der Option

»Direktzugriff«

öffnet UVMM unmittelbar beim Starten der virtuellen Instanz eine Java-Session im Browser, die den Zugriff via VNC auf das virtualisierte Betriebssystem ermöglicht.