Erste Schritte

Im Auslieferungszustand verteilt der eingebaute DHCP-Server an alle über die erste LAN-Schnittstelle angeschlossenen Rechner eine IP-Adresse aus dem Bereich von

»192.168.1.100«

bis

»192.168.1.199«

. Von dort steuert man jetzt mit einem Browser die Adresse

»192.168.1.1«

an, über die sich die Weboberfläche von pfSense erreichen lässt. Das angemahnte, von pfSense selbst ausgestellte Zertifikat akzeptiert man als Ausnahme. Zutritt zur Weboberfläche erhält man mit dem Benutzernamen

»admin«

und dem Passwort

»pfsense«

. Das Duo gehört dem allmächtigen Administrator, der an allen Schrauben drehen darf. Man sollte deshalb im ersten Schritt das Passwort ändern. Dazu ruft man den Menüpunkt

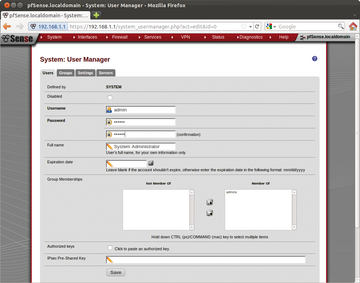

»System | User Manager«

zu Hilfe, klickt auf das

»e«

-Symbol rechts in der Zeile

»admin«

und vergibt unter

»Password«

ein neues (

Abbildung 9

). Änderungen sind in pfSense grundsätzlich immer explizit über

»Save«

am unteren Seitenrand zu speichern.

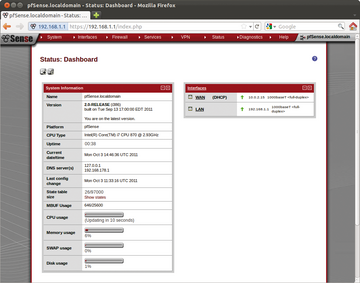

Mit einem Klick auf das pfSense-Logo in der linken oberen Ecke gelangt man wieder zurück zur Einstiegsseite, dem so genannten Dashboard. Es liefert einen ersten Überblick über das System und seine derzeitige Auslastung (

Abbildung 10

). Weitere Informationen lassen sich in Form von Widgets hinzufügen, man muss nur auf das kleine Plussymbol unterhalb von

»Status«

klicken und sich eine neue Informationsquelle aussuchen. Nützlich sind beispielsweise die

»Traffic Graphs«

, die den geflossenen Datenverkehr grafisch darstellen.

Abbildung 10: Das Dashboard liefert zahlreiche Informationen über den aktuellen Zustand des Systems. Die einzelnen Widgets lassen sich im Dashboard bequem per Drag-and-Drop umsortieren.

Abbildung 10: Das Dashboard liefert zahlreiche Informationen über den aktuellen Zustand des Systems. Die einzelnen Widgets lassen sich im Dashboard bequem per Drag-and-Drop umsortieren.

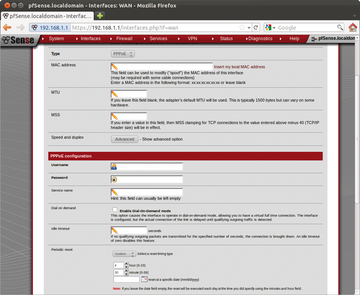

Standardmäßig holt pfSense für die WAN-Schnittstelle per DCHP-Client eine IP-Adresse. Gemäß RFC 1918 weist es dabei IP-Adressen aus den für private LANs reservierten Bereichen 10/8, 172.16/12 und 192.168/16 ab. In einigen Fällen, wie etwa beim Zugang über UMTS, vergeben die Provider jedoch eben genau solche IP-Adressen. Damit pfSense diese akzeptiert, muss man unter

»Interfaces | WAN«

ganz unten den Haken vor

»Block private networks«

entfernen. Ein Haken bei

»Block bogon networks«

schließt übrigens von der IANA nicht zugewiesene Adressen aus, wie etwa

»0.0.0/8«

. Beide Funktionen erhöhen die Sicherheit, weshalb man sie nur aus gutem Grund deaktivieren sollte.

Soll pfSense eine Internet-Verbindung über ADSL herstellen, muss man der WAN-Schnittstelle das PPPoE-Protokoll beibringen. Dazu setzt man einfach

»Type«

auf

»PPPoE«

und trägt dann in die Felder unter

»PPPoE configuration«

noch die Zugangsdaten ein. Viele ADSL-Provider trennen bei einer Flatrate die Verbindung automatisch nach 24 Stunden. Diese Zwangstrennung kann pfSense auf eine bestimmte Uhrzeit verlegen. Dazu stellt man unter

»Periodic Reset«

die Ausklappliste auf

»Custom«

und gibt dann über die beiden Felder die Zeit vor (

Abbildung 12

).

Abbildung 12: Die Zwangstrennung durch den Provider erfolgt um 4:30 Uhr morgens, also dann, wenn noch niemand im Büro ist.

Abbildung 12: Die Zwangstrennung durch den Provider erfolgt um 4:30 Uhr morgens, also dann, wenn noch niemand im Büro ist.

Alle angeschlossenen PCs im LAN erhalten automatisch eine IP-Adresse vom eingebauten DHCP-Server. Möchte man den einzelnen PCs die Adressen aus einem bestimmten Bereich zuweisen, wählt man zunächst im Menü

»Services | DHCP-Server«

und stellt dann den entsprechenden Adressbereich unter

»Range«

ein. Am unteren Rand der Seite findet sich noch eine (standardmäßig leere) Tabelle. Über sie kann man für einzelne PCs eine IP-Adresse vorgeben. Um solch eine Regel anzulegen, klickt man auf das kleine Plus-Symbol, trägt die MAC-Adresse des Geräts, die gewünschte IP-Adresse und den Hostnamen ein.

Der Regulator

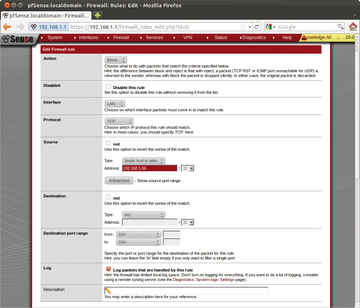

Wie ein Blick auf

»Firewall | Rules«

verrät, blockt die Firewall standardmäßig alle vom

»WAN«

eingehenden Pakete. Analog dürfen alle PCs im

»LAN«

Verbindungen nach außen aufbauen. Eine neue Regel legt man über das kleine Plussymbol rechts oben an. Es öffnet sich dann ein Formular, in dem man sich die Bedingung zusammenklickt (

Abbildung 13

).

Abbildung 13: Diese Einstellungen verwehren beispielsweise dem Rechner mit der IP-Adresse 192.168.1.66 den Zugriff auf den TCP-Port 22, also den SSH-Dienst.

Abbildung 13: Diese Einstellungen verwehren beispielsweise dem Rechner mit der IP-Adresse 192.168.1.66 den Zugriff auf den TCP-Port 22, also den SSH-Dienst.

Dabei lauern allerdings zwei Stolperfallen: Aufgrund der nicht änderbaren

»Anti-Lockout Rule«

dürfen alle Rechner aus dem LAN immer auf den pfSense-Rechner zugreifen. Selbst mit der Regel aus

Abbildung 13

könnte sich der Benutzer des PCs mit der IP-Adresse

»192.168.1.66«

weiterhin per SSH auf dem pfSense-Rechner anmelden (vorausgesetzt, dort ist der SSH-Zugang aktiviert). Um das zu unterbinden, kann man die Anti-Lockout-Regel unter

»System | Advanced«

mit einem Haken bei

»Anti-lockout«

abschalten. Allerdings läuft man dann auch Gefahr, sich durch eine unachtsame Regel selbst auszusperren.

Des Weiteren arbeitet die Firewall alle Regeln von oben nach unten ab. Die erste zutreffende Regel gilt, alle anderen ignoriert pfSense. Verschieben lässt sich eine Regel, indem man sie mit einem Mausklick markiert und dann am rechten Rand der Tabelle das Pfeilsymbol neben der neuen Position aktiviert. Stimmt die Reihenfolge, eine blockierende Regel greift aber dennoch nicht, sollte man hinter »Diagnostics | States» auf dem Register

»Reset states«

einmal alle aktuellen Zustände zurücksetzen. Wenn der Browser nach einem Klick auf

»Reset«

endlos lädt, muss man einmal kurz selbst die Seite neu laden.