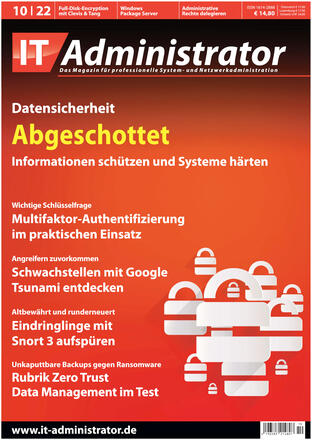

10/2022: Datensicherheit

Dass Hackerangriffe auf Unternehmen zunehmen und immer ausgefeilter werden, ist inzwischen eine Binsenweisheit. Das ändert aber nichts an der Tatsache, dass IT-Verantwortliche permanent an ihrer Datensicherheit arbeiten müssen. Im Oktober hat sich IT-Administrator das Thema deshalb auf die Fahnen geschrieben. So vergleichen wir beispielsweise gängige Standards zur Multifaktor-Authentifizierung und zeigen, wie Sie mit Google Tsunami auf Schwachstellensuche gehen. In den Produkttests werfen wir unter anderem einen Blick auf die sichere Maschinenvernetzung mit se.MIS.

Ab 4. Oktober finden Sie das Heft am Kiosk. Oder Sie bestellen die IT-Administrator-Ausgabe zu Datensicherheit in unserem Online-Shop. Mit einem Probeabo machen Sie sich zum günstigen Preis einen umfassenden Eindruck vom IT-Administrator.