Supernodes

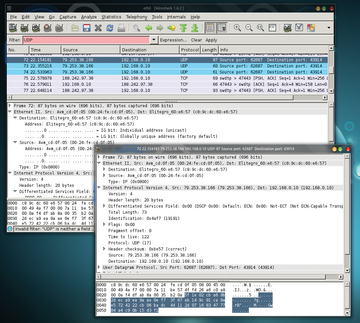

Ein wesentliches Architekturmerkmal jeder P2P-Architektur ist das Vorhandensein von Supernodes, die kontinuierlich Informationen mit dem zentralen Vermittlungsserver austauschen. Während dem Login-Server die zentrale Verwaltung von Anmeldeinformationen zukommt, übernehmen Supernodes die in P2P-Netzen obligatorische Aufgabe des Verteilens von Anmeldeinformationen auf eine Weise, dass jeder Skype-Client zu jeder Zeit Verbindung mit einem Supernode aufnehmen kann ( Abbildung 1 ). Supernodes sind ebenfalls keine Skype-Erfindung, sondern typische Strukturelemente in P2P-Netzwerken. In P2P-Netzwerken ist jeder Host Supernode, der als temporärer Indexserver für langsamere Clients agiert.

Abbildung 1: Bei Skype sorgen Supernodes für das Replizieren von Anmeldeinformationen, ermöglichen allerdings auch die Verbindung zweier Partner, die durch eine NAT-Firewall voneinander getrennt sind.

Abbildung 1: Bei Skype sorgen Supernodes für das Replizieren von Anmeldeinformationen, ermöglichen allerdings auch die Verbindung zweier Partner, die durch eine NAT-Firewall voneinander getrennt sind.

Bei Skype ist die Supernode-Funktionalität in der Client-Software eingebaut, sodass jeder Skype-Client zu jeder Zeit auch Supernode sein kann, sofern dieser über die erforderliche Bandbreite und Leistungsfähigkeit verfügt. Skype-Supernodes enthalten stets einen Datensatz mit dem Status der Online-Präsenz der übrigen Skype-Nutzer. Allerdings ist auch den Skype-Entwicklern bewusst, dass die Existenz von Supernodes beziehungsweise die Verwendung von Client-Hosts als Supernode bei von Anwendern und Administratoren wenig populär ist: "Obwohl der an Supernodes gesendete Datenverkehr unwesentlich ist, sind einige Institutionen daran interessiert, Nutzer in ihrem Netzwerk daran zu hindern, Supernodes zu werden und entsprechend Verzeichnisanfragen für andere Nutzer zu beantworten." [3]

Abschalten

Skype propagiert drei Möglichkeiten, um zu verhindern, dass der eigene Host automatisch zum Supernode wird. Zum einem lässt sich die Supernode-Funktionalität ab Skype 3.0 zumindest beim Windows-Client per Registry-Hack abschalten. Informationen dazu finden sich im Netz, etwa unter [4] .

Windows-Admins können in ihrer Domäne ein Gruppenrichtlinienobjekt mit den gewünschten Registrierungsschlüssel-Einstellungen bereitstellen. Admins von Unix-Netzen nutzen dagegen meist eher die Möglichkeit, die Supernode-Funktionalität durch den Einsatz eines SOCKS5-Proxys zu deaktivieren. Skype lässt sich durchaus so konfigurieren, dass der Client einen SOCKS5-Proxy benutzt, unabhängig davon, ob sich der Client in einem Netzwerk mit einer öffentlichen oder privaten IP-Adresse befindet. Ähnliches gilt für einen HTTP-Proxy.

Privat-Nutzer und Admins kleinerer Netze, bei denen der Skype-Client hinter einen SOCKS5- oder HTTP-Proxy agiert, müssen sich also diesbezüglich keine Gedanken machen, ebenso wenig wie Nutzer von Skype-Clients hinter einem NAT-Router, denn diese sind laut Skype ohnehin von der Supernode-Funktionalität ausgenommen. Wer sich nicht sicher ist, ob der eigene Host als Skype-Supernode arbeitet, kann beispielsweise unter Linux mit

»netstat«

den Netzwerkverkehr auf dem gewählten Interface eine Weile beobachten. Stößt man dabei auf eine größere Zahl an Verbindungen von unbekannten IP-Adressen auf dem in den Skype-Einstellungen unter

»Connection«

festgelegten Port, kann dies ein Indiz für einen aktiven Supernode sein, muss es aber nicht, denn wie beschrieben kann Skype den eigenen Host auch zum Relaying benutzen (

Abbildung 2

).