Mobile Application Management

Schiebepuzzle

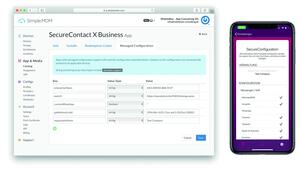

Mit der als Mobile Application Management (MAM) bezeichneten Technik lassen sich Enterprise-Mobility-Management-Capabilities (EMM-Fähigkeiten) nicht auf ein Gerät als Ganzes, sondern auf einzelne Apps oder Gruppen von Apps anwenden. Historisch gesehen kam es zur Entwicklung von MAM-Produkten, um den Mängeln von Mobile Device Management (MDM) bei der Erfüllung von Anforderungen im Bereich Bring-your-own-device zu begegnen.

Anfänglich war auf allen mobilen Plattformen das Absichern von Apps nur durch die Verwaltung des gesamten Geräts inklusive dessen kompletter Löschung möglich. Dies sorgt bis heute für eine geringe Akzeptanz bei den Mitarbeitern. Aber auch Partner waren ausgeschlossen. Standen ihre Devices unter der Verwaltung ihres eigenen MDM, ließen sich keine abgesicherten Apps unter den Vorgaben anderer Firmen ausrollen und betreiben. Die einfache, aber abgesicherte Versorgung von Kunden, Partnern oder anderen Anwendern mit Daten wie E-Mail, Kontakte und Kalender brachte so große Herausforderungen mit sich.

Um hier ein technisches Werkzeug zu bieten, das die Anforderungen des Unternehmens an Datenschutz und -sicherheit alleinig auf

...Der komplette Artikel ist nur für Abonnenten des ADMIN Archiv-Abos verfügbar.