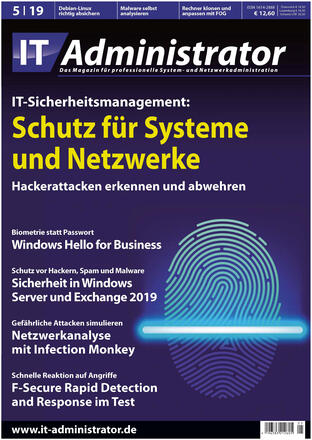

05/2019: IT-Sicherheitsmanagement

Besonders in kleineren Firmen ohne eigenes IT-Sicherheitsteam fällt es Administratoren schwer, mit zunehmend gehäuften und raffinierten Angriffen umzugehen. In der Mai-Ausgabe beleuchtet IT-Administrator deshalb das Thema 'IT-Sicherheitsmanagement'. So lesen Sie, welche Sicherheitsfunktionen Windows Server sowie Exchange Server 2019 mitbringen. Außerdem erfahren Sie, wie Sie Ihre Azure-Umgebung absichern und Linux-Systeme härten. Unser Workshop zu 'Infection Monkey' lässt Sie ferner in die Rolle eines Angreifers schlüpfen, um das eigene Netzwerk auf Schwachstellen zu testen.

Ab 3. Mai finden Sie das Heft am Kiosk. Oder Sie bestellen die IT-Administrator-Ausgabe zu Verwaltung mobiler und stationärer Clients in unserem Online-Shop. Mit einem Probeabo machen Sie sich zum günstigen Preis einen umfassenden Eindruck vom IT-Administrator.