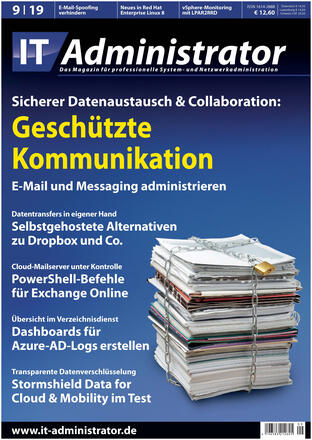

09/2019: Sicherer Datenaustausch & Collaboration

Der Mailserver ist für Firmen das kommunikative Tor zur Welt. Hinzu kommen verschiedene Collaboration-Werkzeuge für die Zusammenarbeit der Mitarbeiter. Fallen diese aus, erlahmt das Unternehmen. Fast noch schlimmer ist der Diebstahl vertraulicher Daten. Im September-Heft befasst sich IT-Administrator mit dem sicheren Datenaustausch und der Collaboration. Darin erfahren Sie etwa, welche selbst gehosteten Alternativen zu Diensten wie Dropbox bestehen und was es bei der Auswahl von Messengern zu beachten gilt. Außerdem lesen Sie, wie Sie Exchange Online mit der PowerShell administrieren sowie E-Mail-Spoofing verhindern.

Ab 4. September finden Sie das Heft am Kiosk. Oder Sie bestellen die IT-Administrator-Ausgabe zu sicherem Datenaustausch & Collaboration in unserem Online-Shop. Mit einem Probeabo machen Sie sich zum günstigen Preis einen umfassenden Eindruck vom IT-Administrator.