Eigenes Botnetz programmieren

Im Untergrund

Bitte denken Sie nicht schlecht von mir, wenn ich Ihnen sage, dass ich Botnetze programmiere, um meinen Lebensunterhalt zu verdienen. Tatsächlich bin ich ein angesehenes Mitglied der IT-Community und Autor von Fachartikeln. Und ich entwickle auch Software, die meinen Kunden einen zählbaren Mehrwert bringt. Typischerweise besteht er darin, Online-Tasks zu automatisieren, etwa Preise in Online-Shops abzufragen, Websites zu überprüfen, die Identität von Verkäufern zu verifizieren oder Produkte für den Wiederverkauf zu beschaffen.

Und wie sich im Lauf von 15 Jahren und unzähligen Projekten gezeigt hat, ist ein Botnetz der beste Weg, um solche Aufgaben über mehrere Rechner hinweg zu verteilen. Trotz ihres schlechten Rufs und ihres etwas unglücklichen Namens, bieten Botnetze für Geschäftsleute und Entwickler eine Menge Potenzial.

Computer kauft Auto

Vor einigen Jahren habe ich ein sogenanntes Sniper-Netz programmiert. Es kaufte automatisch Autos von einer Website, kümmerte sich um die Bezahlung und vereinbarte die Überführung der Fahrzeuge. Dieser Artikel beschreibt mein Autokauf-Projekt und gibt einen Einblick in die Bedeutung kommerzieller Botnetze. Dabei wird man sehen, dass Open-Source-Tools und Linux in der Welt der Botnetz-Entwicklung und -Hosting große Bedeutung besitzen.

Egal wie gut meine Botnetze bei meinen Kunden ankommen, ich habe immer mit dem schlechten Ruf zu kämpfen, die die Botnetze anderer zu Recht besitzen. Wenn jemand das Wort "Botnetz" hört, denkt er meistens sofort an fiese Viren und Trojaner, die sich auf Rechnern eingenistet haben und ihren Herren aufs Wort gehorchen, um etwa weitere Rechner zu infizieren.

Dieses Bild ist nicht unberechtigt. Laut einer Microsoft-Studie, hat ein Botnetz geschätzte sieben Millionen Rechner mit dem Conficker-Wurm infiziert [1] . Filesharing-Websites waren primäre Überträger der Infektion. Die Symptome schlossen abgeschaltete Sicherheitsdienste ein. Die Prognose für die befallenen Rechner war ungünstig: Unbehandelt konnte der Conficker-Virus unter Umständen sogar die volle Kontrolle über den Computer übernehmen und ihn zu einem willenlosen Sklaven im Netz der Botnetz-Programmierer machen.

Kundenkontakt

Eines Tages rief ein Kunde aus der Automobilbranche an und erzählte mir von seinem Problem. Er verriet mir, dass Autohändler eine abgesicherte Website dafür verwenden, von Autovermietungen ausgemusterte Fahrzeuge zu kaufen. Für die Händler waren das interessante Geschäfte, denn die Autos hatten nur relativ wenige Kilometer auf dem Tacho, und es handelte sich um recht neue Modelle. Jeden Tag kamen auf der Website einige hundert solcher Fahrzeuge hinzu. Davon gab es immer eine Handvoll, die bei den Händlern auf besonderes Interesse stießen, weil sie etwa eine Sonderausstattung besaßen, es sich um ein beliebtes Modell handelte oder sie besonders günstig waren.

Das Problem meines Kunden bestand darin, dass er zwar die angebotenen Autos auf der Website anschauen konnte, aber sie erst ab einem bestimmten Zeitpunkt verkauft wurden. Dann aber standen die Server wegen des Ansturms von Käufern so unter Last, dass man kaum noch ein Gebot abgeben konnte, ganz zu schweigen davon, einen erfolgreichen Abschluss zu machen. Mein Kunde hatte also eine gute Quelle für Gebrauchtwagen ausgemacht, konnte dort aber letztlich nicht einkaufen. Ich dachte mir, ein Botnetz könnte sein Problem vielleicht lösen.

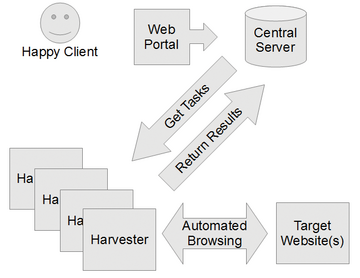

Botnetze wie der Auto-Sniper besitzen drei Teile: einen zentralen Server, eine Reihe von Client-Rechnern (die sogenannten Harvester) und ein Webportal zur Administration. Abbildung 1 zeigt, wie diese Komponenten zusammenspielen.

Das Herzstück eines jeden Botnetzes ist der zentrale Server, der das Webportal bereitstellt. In unserem Fall ersetzte es letztlich die frustrierende Weboberfläche der Autoverkaufssite. Statt sich mit anderen um deren Ressourcen zu streiten, konnte sich mein Kunde bequem auf dem Botnetz-Adminrechner die Autos aussuchen, die er gerne haben wollte. Der Steuerrungsrechner wies die einzelnen Autos jeweils eigenen Harvestern zu. Irgendwann später am Tag sah mein Kunde dann auf dem Portal nach, welche Autos das Botnetz kaufen konnte.