Serverhardware mit dem IPMI-Plugin für Nagios überwachen

Lebenszeichen

Systeme wie Nagios oder Icinga haben sich in den letzten Jahren beim Monitoring von Softwarediensten bewährt. Die Überwachung von Serverhardware war aber bisher nur aufwändig mit Hersteller-spezifischen Plugins möglich. Das neue IPMI-Plugin (Version 2) erlaubt die einfache Überwachung selbst heterogener Serverlandschaften. Es überwacht alle IPMI-Hardwaresensoren, etwa Temperaturen, Lüfter-Drehzahlen, Netzteil-Status und viele andere mehr.

IPMI (Intelligent Platform Management Interface) wurde bereits 1998 als Hersteller-übergreifender Standard fürs Servermanagement von Intel, HP, NEC und Dell verabschiedet. Die aktuelle Ausgabe IPMI 2.0 stammt aus dem Jahr 2004. Sie wird praktisch von allen modernen Serversystemen unterstützt. Einstiegsserver unterstützen IPMI oft optional, etwa über Erweiterungskarten oder spezielle Mainboard-Varianten. Bei den restlichen Servern gehört IPMI aber meist zur Serienausstattung ( [1] , [2] , [3] ).

Das Kernstück von IPMI bildet der so genannte Baseboard Management Controller (BMC). Er kommuniziert einerseits über das Netzwerk oder einen lokalen Systembus mit Userland-Programmen, andererseits ist er mit zahlreichen Hardwaresensoren im Server verbunden. Für die Kommunikation übers Netzwerk bekommt der BMC eine eigene IP-Adresse. Sobald der Server an das Stromnetz angeschlossen ist, bootet der BMC automatisch – unabhängig davon, ob der Server selbst läuft.

Die breite IPMI-Unterstützung im Serverumfeld ist die ideale Voraussetzung für ein Nagios/Icinga-Plugin zur einfachen und einheitlichen Überwachung von Serverhardware. Das IPMI-Sensor-Monitoring-Plugin des Autors ist im Oktober 2009 in einer ersten Version erschienen. Im Hintergrund nutzt es Ipmitool zur Abfrage der IPMI-Sensoren. Seit Kurzem gibt es das Plugin in der Version 2.0. Im Hintergrund läuft nun

»ipmimonitoring«

von Free IPMI. Die Umstellung von Ipmitool auf Free IPMI war notwendig, um neben den analogen Sensoren (Threshold Sensors) auch digitale Sensoren (Discrete Sensors) zuverlässig zu überwachen. Free IPMI wird mittlerweile von immer mehr Linux-Distributionen direkt bereitgestellt, etwa von RHEL und Centos ab Version 5.2, Ubuntu ab Version 10.04 oder Debian Squeeze

[4]

.

Die Sensor-Klassen Threshold und Discrete

Die Unterscheidung in die zwei Sensor-Klassen Threshold und Discrete ist in der IPMI-Spezifikation standardisiert.

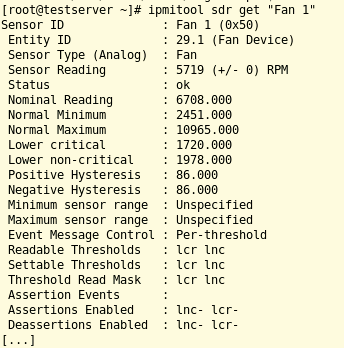

Abbildung 1

zeigt einen Threshold Sensor (Fan 1). Ein solcher Sensor liefert einen analogen Messwert (in diesem Beispiel 5719 U/min). Zusätzlich stellt er auch eine Zustandsinformation bereit (hier

»ok«

). Die generiert der Sensor durch den Vergleich des analogen Messwerts mit den vordefinierten Grenzwerten. Bei diesem Lüfter sind keine Obergrenzen definiert, sondern nur zwei Untergrenzen LNC (Lower non critical) und LCR (Lower critical) bei 1978 und 1720 U/min. Hier offenbart sich ein weiterer Vorteil von IPMI: Die Grenzwerte sind bereits vom Serverhersteller definiert. Das erspart die manuelle Konfiguration von Grenzwerten in Nagios oder Icinga.

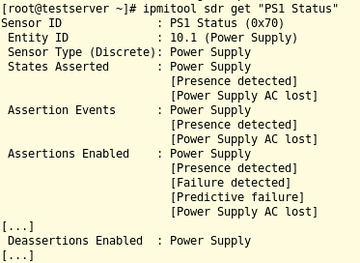

Abbildung 2

zeigt einen Discrete Sensor (PS1 Status). Dieser Sensor stellt Statusinformationen des ersten Netzteils bereit. Er liefert dabei aber keinen analogen Messwert. Stattdessen zeigt er, welcher seiner vier möglichen Zustände eingetreten ist. Es können dabei auch mehrere Zustände gleichzeitig aktiv sein. Das ist auch hier der Fall. Die beiden Zustände

»Presence detected«

und

»Power Supply AC lost«

sind aktiv. Ipmitool generiert hier aber leider bei einer Abfrage

»ipmitool sdr elist all«

keine Warnung.

Im Gegensatz dazu verfügt

»ipmimonitoring«

von Free IPMI über eine genaue Zuordnung, welche diskreten Zustände als Okay (Nominal), Warning oder Critical interpretiert werden sollen. Diese Abstufung entspricht den gleichnamigen Zuständen bei Nagios/Icinga. Die Standardzuordnung von

»ipmimonitoring«

lässt sich über die Konfigurationsdatei

»/etc/ipmi_monitoring_sensors.conf«

anpassen (

Listing 1

).

Listing 1

ipmi_monitoring_sensors.conf

Sensoren abfragen

Die Abfrage der Hardwaresensoren ist grundsätzlich lokal oder übers Netzwerk möglich. Der lokale Zugriff auf den Server über ein IPMI-System-Interface erfordert Root-Rechte, eine einfache Freigabe des

»ipmimonitoring«

-Tools per

»sudo«

genügt aber. Diese Abfrageart ist für den Monitoringserver selbst beziehungsweise für Hosts sinnvoll, die bereits über NRPE abgefragt werden.

Der Remote-Zugang erfordert eine IP-Adresse für den IPMI-BMC, einen IPMI-Benutzernamen und ein Passwort. Der verwendete IPMI-Benutzer sollte dem IPMI-Channel-Privilege-Level

»User«

zugeordnet sein. Wenn ein Angreifer die Zugangsdaten mitschneidet, kann er den Server mit diesen Rechten per IPMI weder neu starten noch ausschalten. Mit dem IPMI-Channel-Privilege-Level

»Administrator«

besteht diese Gefahr.

Der große Vorteil der Abfrage übers Netzwerk liegt in der Unabhängigkeit vom eingesetzten Betriebssystem am Server. Egal ob auf dem Server Linux, Windows oder VMware läuft, dank der Abfrage übers Netzwerk muss kein Agent im Betriebssystem installiert sein.